近日,前 AWS 员工因未经授权闯入 Capital One 服务器,并窃取 1.06 亿信用卡持卡人或申请者的个人信息,受到“计算机欺诈和滥用行为”的指控。据悉,这也是有史以来美国金融机构最大的数据泄露事件。

事件回顾

据了解,7 月 17 日,全美最大的信用卡发行商之一 Capital One 收到一封主题为“S3 数据泄露”的邮件,文中提到该公司的一些数据正在 GitHub 上公开存储。经确认后,Capital One 立即向美国联邦调查局(FBI)寻求帮助。FBI 表示,黑客此前曾在 Twitter 上向一名用户声称将散布银行的用户数据。随后,该用户向 Capital One 发送了这份报告邮件。

该邮件提醒 Capital One 数据泄露的情况

S3(Amazon Simple Storage Service),通常指 AWS 的一种对象存储服务。据 AWS 官网介绍,各种规模和行业的客户都可以使用 S3 来存储和保护各种用例(如网站、移动应用程序、备份和还原、存档、企业应用程序、IoT 设备和大数据分析)的任意数量的数据。

黑客瞄准的对象 Capital One 是全美屈指一数的综合性金融机构,美国第七大商业银行,拥有 3736 亿美元资产。Capital One 曾号称自己建立了世界上最大的数据库,与顾客的每一次交易、每一次接触结果都保存在数据库中。显然,Capital One 的海量数据成为黑客眼中的肥肉。Capital One 的调查显示,此次泄露早在今年 3 月 22 日就已经发生。

Capital One 表示,此次事件中,黑客窃取的信息包括 140000 个社会安全号码(SSN)和 80000 个银行账号,涉及约 1 亿美国公民和 600 万加拿公民的数据。大部分数据为 2005 年至 2019 年初申请信用卡的消费者和小企业提供的信息。这些信息包括姓名、地址、邮政编码、电话号码、电子邮件地址、出生日期以及个人收入报告。除信用卡申请数据之外,黑客还获取了部分信用卡客户数据,其中包括客户状态数据,如信用评分、信用额度、余额、付款历史和联系信息,以及 2016 年至 2018 年共 23 天的交易数据碎片。幸运的是,汽车金融、商业银行以及英国卡相关客户并未受到影响。

虽然,Capital One 认为,“重要的是,没有信用卡帐号或登录凭据受到损害,并且只有不到百分之一的社会安全号码被泄露。根据我们迄今为止的分析,我们认为该信息不太可能被用于欺诈或被黑客传播。”但在一些黑客攻击中,不法分子会散布用户名和密码等信息,网络犯罪分子则利用这些信息试图登录其他网站,这一策略被称为“伪造凭证”。受该事件影响,本周二,Capital One 的股票暴跌近 6%,达到今年 1 月以来的最大单日跌幅。

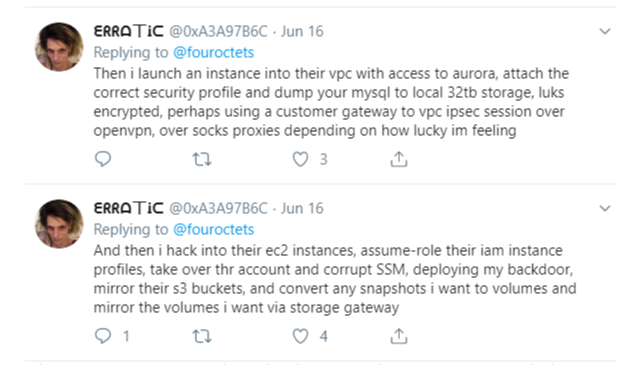

据进一步的调查显示,黑客是通过侵入云服务平台窃取这些数据的。而邮件发送者提供的信息直接指向了犯罪嫌疑人 Paige A. Thompson。最近几个月以来,Thompson 在其 Twitter 上曾公开谈论如何在 AWS 上找到大量数据。目前,该账号因违反 Twitter 规定已被封禁。下图为封禁前,Thompson 发布的关于访问 AWS 实例的相关内容。

Paige A. Thompson 的部分 Twitter 内容

据了解,现年 33 岁的 Paige A. Thompson,2005 年曾在位于华盛顿的贝尔维尤社区学院攻读软件工程学位,大约一年半后退学。她在简历上写道,“为了寻求职业发展机会,我早早离开了校园。”

Paige A. Thompson

2015 年至 2016 年,她担任 AWS 的系统工程师。根据亚马逊内部排名系统,Paige A. Thompson 属于初级员工,这也是其简历中列出的最后一份工作。而 Capital One 近年来一直热衷于使用云技术存储其数据,并且在很长一段时间始终是 AWS 的大客户。

然而,目前还没有证据表明 AWS 是黑客攻击的平台。

事件发生后,AWS 发言人表示,“AWS 并未受到任何损害,正在按照设计正常运行”。并补充说,“黑客是通过 Web 应用程序的错误配置获得访问权限,而非通过底层基于云的基础设施。正如 Capital One 在其声明中所说的那样,这种类型的漏洞并不仅限于云。”

7 月 29 日,FBI 突袭了 Thompso 的住所。FBI 工作人员表示,他们在初步搜索中发现了从租用的云服务器下载的近 30GB 的 Capital One 信用申请数据,以及其他可能被列入网络入侵目标的相关信息。此外,他们还在 Thompso 的房间内发现了 20 具非法持有的武器,包括突击式步枪。据最新消息,在 8 月 15 日的拘留听证会前,她将继续被拘留,未来或将面临五年监禁和最高 25 万美元的罚款。

对于 Paige A. Thompson 向他人公开其黑客行为的反常表现,Spyglass Security Consulting LLC 的首席执行官辛格表示,“当一个黑客生活在社会的边缘,又拥有一定的知识和权力时,你要确保他们将这种能量转化为具有创造性而非破坏性的东西。”

事件发生后,Capital One 董事长兼首席执行官 Richard D. Fairbank 表示:“虽然我对肇事者被抓获感到欣慰,但我对所发生的一切深感抱歉。我真诚地为受到影响的用户表示道歉,这种担忧是可以理解的,我们将努力解决这一问题。”目前,Capital One 已为受影响用户提供免费的信用监控和身份保护,并鼓励用户注册帐户提醒,以帮助其跟踪帐户动态,鼓励用户监控其信用卡帐户是否存在无法识别的异常或可疑活动。

尽管 Capital One 和正在“裸奔”的 1.06 亿用户数据同样都是受害者,但是它很有可能接受与 Equifax 同样的严峻考验。最近一段时间,美国正在加大对消费者数据安全的保护力度。就在上周,Equifax 因 2017 年泄露涉及 1.47 亿美国公民信用档案的丑闻,同意支付至少 5.75 亿美元罚款,包括向消费者提供高达 4.25 亿美元的补偿。

黑客是如何入侵的?

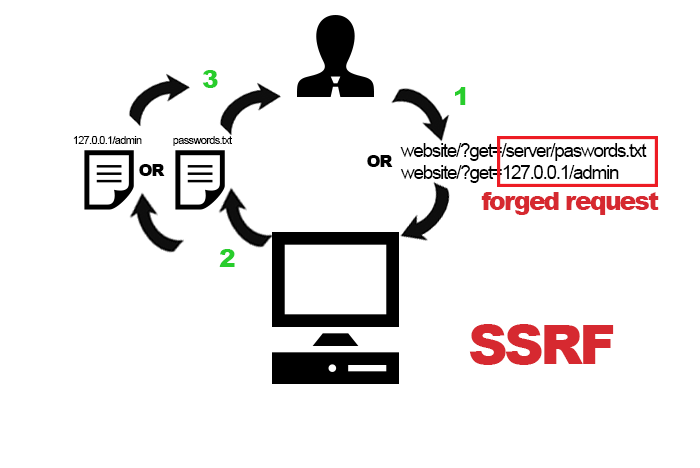

云计算专家Stefano Amorelli在外媒 Medium 上针对此事发表了一篇技术分析文章,作者依照消息人士邮件中使用的术语 S3,以数据托管在 AWS 上做出假设,指出 SSRF 可能是黑客使用的攻击手段。

他表示,“SSRF 是一种众所周知的 Web 应用程序攻击。攻击者向易受攻击的应用程序发出请求,致使受害者的服务器获取 URL 或本地文件,并检索其内容。SSRF 的攻击非常强大,因为它们通常会绕过 WAF(Web 应用程序防火墙)。”而据外媒报道,Thompson 正是通过破坏网络应用程序防火墙窃取数据,而该防火墙原本应起到保护作用。

“在特定场景下,我猜想 SSRF 可以通过存在于实例本身的易受攻击的 Web 应用程序,来获取 EC2 实例元数据,而在 AWS EC2 上检索实例元数据是一项非常微不足道的任务”,Stefano Amorelli 说。

一起来看下 AWS EC2 文档的说明,

虽然您只能从实例本身访问实例元数据和用户数据,但是数据不受加密的保护。任何能够访问该实例的人都可以查看它的元数据。因此,您应该采取适当的预防措施来保护敏感数据(例如使用“长寿的”加密密钥)。

此外,Capital One 在常见问题中也针对其数据安全处理技术(如标记化、数据加密等)进行了解答。

我们把数据加密作为标准。由于该事件的特殊情况,未经授权的访问还需解密才能获取数据。然而,我们的实践还包括标记选择的数据字段,最明显的是社会安全号码和帐户号码。记号化涉及用密码生成的替换敏感字段。用于解锁标记字段的方法和密钥与用于加密数据的方法和密钥不同。被标记的数据仍受到保护。

Stefano Amorelli 进一步推测,“在这种情况下,我假设 EC2 实例(易受攻击的 Web 应用程序运行的地方)具有完整的 S3 权限,这意味着…”。也就是说,无论数据集有多大,它的获取都会是一件易事。

相关文章:

One hack, 106 million people: Capital One ensnared by breach

Capital One, 100 Million People Data Breach: Technical Analysis

活动推荐:

2023年9月3-5日,「QCon全球软件开发大会·北京站」 将在北京•富力万丽酒店举办。此次大会以「启航·AIGC软件工程变革」为主题,策划了大前端融合提效、大模型应用落地、面向 AI 的存储、AIGC 浪潮下的研发效能提升、LLMOps、异构算力、微服务架构治理、业务安全技术、构建未来软件的编程语言、FinOps 等近30个精彩专题。咨询购票可联系票务经理 18514549229(微信同手机号)。

评论