摘要:一辆价值 9 万美金的白色特斯拉 Model S,上锁后被两个小偷在短短 30 秒内盗走。没有钥匙,小偷却在短时间内成功盗窃一辆特斯拉,这样的事情让人震惊。在盗窃过程中,小偷使用中继攻击,成功实现盗窃。有研究报告显示,除特斯拉外,全球上百种采用 PKES(无钥匙进入与启动)系统的车型存在类似的安全缺陷。由此可见,这并非一件小事。

特斯拉被盗事件

近日,外媒 Business Insider 报道:一段网上曝光的视频显示,两个蒙面小偷用 30 秒盗走一辆已经上锁的特斯拉Model S,它们通过“欺骗”车上计算机系统,让系统误认为车钥匙就在旁边,从而成功激活车辆,进入特斯拉 Model S 并将其盗走。

这一事件发生在英国的 Borehamwood(博勒姆伍德)地区,该地区距离伦敦市中心约 12 英里。虽然小偷以为盗窃行动“神不知鬼不觉”,但户主装在门铃上的摄像机,记录下整个盗窃过程。后来,户主在 Newsflare 平台上传了这段视频,并表示“整个行窃速度令人震惊”。

没有车钥匙,小偷却能成功进入车辆并将其盗走,原因是小偷利用了非物理接触式偷车方式——Relay Attack 技术攻击,中文即“中继攻击”。

PKES 系统和自身存在的安全漏洞

据上海银基安全车联网安全研究院负责人周方俊男解释,“这里中继的概念和我们家用路由器的中继概念一样,即通过一个专用设备将原来的信号传递到更远,起到放大作用。”

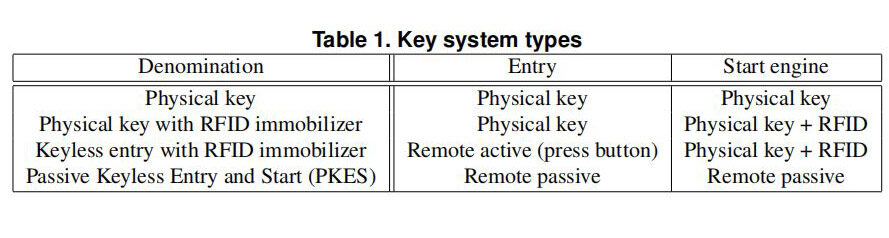

苏黎世联邦理工学院 Aurelien Francillon、Boris Danev 和 Srdjan Capkun 三人发表了一篇论文——《Relay Attacks on Passive Keyless Entry and Start Systems in Modern Cars》,中文即《针对现代汽车 PKES 系统的中继攻击》。他们在论文中指出,汽车钥匙系统经过几代发展,从简单的物理钥匙演变为更复杂的 PKES(Passive Keyless Entry and Start,即汽车无钥匙进入与启动)系统。

1999 年,智能钥匙系统诞生,从那时开始,各大汽车制造商以不同名称开发了类似系统。

PKES 系统,即被动无钥匙进入,它是射频技术在汽车门禁系统上的应用。具备 PKES 系统的车辆,当车主的车钥匙靠近车辆时,车辆能检测和识别到射频信号,进而解锁车辆,进入车辆后,按下一键启动按钮即可启动开走车辆。

PKES 系统的好处是,即使车钥匙装在兜里,它仍然允许车主打开并启动自己的车。对车主来说,这个功能非常方便,因为当车主接近或启动车辆时再也不必到处找钥匙。

周方俊男对 InfoQ 记者表示,“正常情况下,汽车一直向外发送低频信号,车钥匙通常靠近汽车时才会收到和响应高频信号,然后完成一个挑战响应的通讯过程,最终实现解锁车辆。”

“在特斯拉被盗事件中,偷车贼利用一个中继类的设备,先在屋子周围尝试寻找和靠近特斯拉的钥匙,然后识别、放大车钥匙和特斯拉之间的通讯信号,欺骗特斯拉以为钥匙就在附近,然后利用无钥匙进入系统本身的功能,盗贼可以解锁车门、启动车辆,最终偷走车辆。”他说。

一般来说,中继攻击可以利用专用设备靠近信号源,将汽车发送的低频信号放大中继到另外一个靠近钥匙的设备上,车钥匙收到信号后会响应一个高频信号回去,设备会用同样的方式将信号中继放大传到汽车上,完成车钥匙和汽车的通讯交互,让汽车误认为钥匙在附近,随后完成解锁操作。

周方俊男指出,这一过程中,中继设备只是采集车钥匙发送的信号,并不改变信号内容,也没有解密和破坏通信协议。

在《Relay Attacks on Passive Keyless Entry and Start Systems in Modern Cars》论文中,Aurelien Francillon、Boris Danev 和 Srdjan Capkun 三人指出:“在中继攻击中,攻击者将它的一个设备放在钥匙附近,而另一个设备放在汽车附近。然后,攻击者在钥匙和汽车之间传递信息,即使钥匙远离汽车,也可以打开和启动汽车。它对应一个场景是,假如钥匙在超市的主人口袋中,并且汽车停放于超市停车场。我们测试了来自 8 家制造商的 10 款近期车型,并表明它们的 PKES 系统很容易受到某些类型的继电器攻击。我们的攻击允许打开并启动汽车,而钥匙和汽车之间的真正距离仍然很大(测试远至 50 米)。这样的操作没有实际破坏密钥或引起车主的任何怀疑。我们还表明,通过我们的设置,智能钥匙可以在几米内被激活(在某些系统上最多可达 8 米)。这消除了攻击者接近密钥以建立中继的需要。不过,在我们的设置中,汽车侧的继电器设备应该靠近汽车(<30 厘米)。”

作为车主 采取哪些措施避免中继攻击?

针对车主面临的这一问题,特斯拉也给出一些建议,比如在公共场所停车时,可以选择关闭特斯拉的被动进入功能,或者将车钥匙放在专用的信号屏蔽套中。

并且,特斯拉还做了安全更新,改进车钥匙(卡)的加密技术,并增加“PIN to Drive”的可选功能。开启该功能后,车主需要在车载大屏上输入 PIN 来二次校验车主权限,通过后才能启动汽车。

但周方俊男告诉 InfoQ 记者,“‘PIN to Drive’这一安全功能只能防止你的车辆被盗走,不能防止盗贼进入你的车辆,偷走你车里的东西。”

针对车主,他表示,在现有情况下,车主可以购买专用的信号屏蔽保护套,将车钥匙放在保护套中,这样可以有效防止信号被中继。另外,他还给出降低被盗风险的建议:

1.不要将贵重物品放在车内。在锁车时,车主应该手动检查车门是否真的落锁;

2.将车辆停靠在有监控的区域,私家车库是更好的选择。

ADAC 评测:全球 230 种车型存在类似安全缺陷

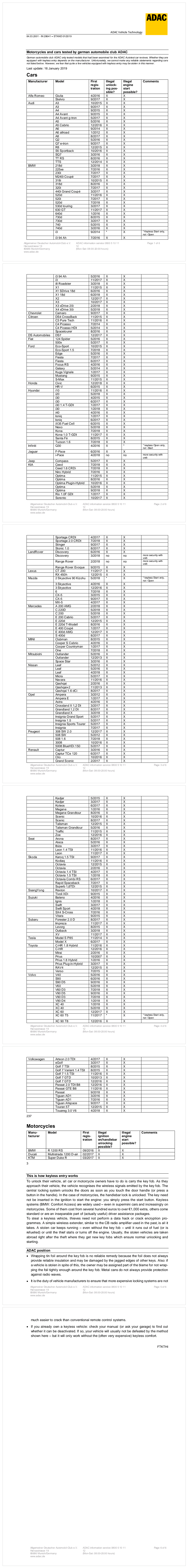

此前,ADAC于 2019 年 1 月 16 日更新的一份关于汽车无钥匙进入系统的测评报告(附于文末)显示,它们选择了 237 种具备无钥匙进入功能的汽车做测试,最后发现其中的 230 种车型是存在安全缺陷,可以被中继攻击欺骗开关车锁和启动车辆,其中包括奥迪、福特、大众、尼桑、宝马、本田、现代和沃尔沃等超过 30 个主流品牌的主流车型。

这个数字意味着,接近 99%的被测车型都存在这样的缺陷,可以像偷走特斯拉一样被盗窃。

在 ADAC 的评测报告中,捷豹路虎品牌的某些车型不会受到中继攻击的影响,因为他们使用了一种 UWB(ultra-wide-band)技术。这种技术可以通过区分真实信号和中继/欺骗信号来防止中继攻击,从而提高车钥匙的安全性。

据周方俊男介绍,其他汽车厂商也在积极研究这方面的防御技术,比如增加运动传感器,防止车钥匙在静止情况下发送信号。周方俊男所属的银基安全,则也在研究通过 TOF(飞行时间测距法)、RSSI(接收信号强度指示)、数字指纹等方式防止类似的中继攻击发生。

智能网联汽车的安全 让人担忧

PKES 系统的安全隐患只是一个方面。除了特斯拉,智能网联汽车品牌越来越多,比如蔚来汽车、小鹏汽车等。这背后的趋势是,智能化、网络化和自动化是汽车未来的发展方向。在这个发展过程中,我们看到汽车就像手机一样,逐渐联网,汽车将成为万物互联世界的一部分。一旦汽车网联化后,汽车将越来越智能,它将不再仅仅是人们出行的交通工具,还有其他的作用和功能。

但是,在周方俊男看来,汽车智能化、网联化后会暴露更多的攻击面,越来越多的车辆将连入网络,向云端传输数据,能远程开关车门,启动车辆,这些功能和设计会存在各种安全风险。

他说,“智能网联汽车正在演变成一个移动的数据中心,传统 IT 的安全实践将会映射到智能网联汽车上,传统 IT 网络安全中的攻防对抗可能会以新的形态出现在智能网联汽车中。而且,随着 5G 技术的商用和普及、自动驾驶的发展,将来会有更多的服务和应用被叠加到智能网联汽车上,通讯将变得更复杂,这当中的安全问题会越发凸显。”

附:

上海银基安全车联网安全研究院:

团队主要由资深安全专家、研发专家和专业白帽组成,拥有业内顶尖的安全研究团队和研发力量。研究院专注于研究车辆智能互联时代下的安全问题,和已有汽车行业客户一起,共同学习和研究世界范围内的车辆攻击事件、智能网联汽车安全标准和最佳实践,共同推进智能网联汽车安全的发展。通过一系列的专业安全咨询服务,帮助客户建立基于流程的汽车安全开发生命周期体系,并提供针对汽车钥匙、TSP、TBOX、IVI、车辆内部网络和车联网移动 APP 等一整套完整的渗透测试服务和产品。

ADAC:

Allgemeiner Deutscher Automobil-Club,简称“ADAC”,它成立于 1903 年,是一家总部位于欧洲的全球知名汽车协会。ADAC 共设立 18 个地区性汽车俱乐部,2014 年,ADAC 的会员数量达到 6531 万,占德国各汽车俱乐部会员总数的一半左右。ADAC 是欧洲最大的汽车俱乐部,它也是世界上最大的摩托车协会。

评论