众所周知,DNS 是一种非常基本的协议/服务,它让互联网用户和网络设备能发现使用人类可读的域名,而非纯数字 IP 地址的网站。AWS 的这篇文章详细解释了 DNS 的工作原理。如果 DNS 服务受到攻击或无法正常工作,那么你的服务或网站很有可能无法访问。

在本篇博文中,我会详细解释 DNS 服务面临的主要威胁,以及相应的缓解策略。

文中使用的真实攻击数据和相关统计均来自 Imperva 云 WAF 保护服务。

DDoS

分布式拒绝服务(DDoS)会在攻击期间导致受害者服务无法访问。根据 Techradar 的这篇文章,DDoS 的受害者甚至包括前沿的云服务提供商,比如亚马逊 AWS。

对 DNS 基础设施上的 DDoS 攻击分为以下几种:

1. Straightforward/Naive DDoS

黑客使用僵尸网络创建不同端点,在同一时间段向受害者域名服务器直接发送海量 DNS 请求。

这种攻击会在短时间内产生大量流量,利用无数请求堵塞 DNS 服务器,让其无法响应,从而达到拒绝正常用户访问的目的。

缓解措施

通过使用基于硬件的网络设备或云服务解决方案可以过滤或限制网络流量。在一场 naive DDoS 攻击中,攻击者不会欺骗源 IP,用于攻击的源数量也有限制。因此,限制策略可以是拦截攻击者使用的 IP。

2. IP 欺骗

DNS 默认依赖 UDP 协议,而由于 UDP 本身的特性导致,只需伪造数据包的 IP 地址,便可以轻易将源 IP 换成随机 IP。在这种情况下,拦截 IP 地址变成了无用功,我们需要求助于别的方案。

缓解措施

使用 DNS 缓存服务器吸收大部分的 DNS 流量。

DDoS 攻击者通常会使用不存在的域名以确保解析器会转发请求,已存在域名有可能会被保存在缓存中,这样的请求是不会被转发的。针对这种情况,我们建议在 DNS 缓存服务器中使用以下措施来限制来自不存在域名的 DNS 请求转发率。

如果传入请求的总数量超过阈值,则要求客户端从 UDP 切换到 TCP。切换后,由于 TCP 需要三次握手,则可以避免源 IP 欺骗。

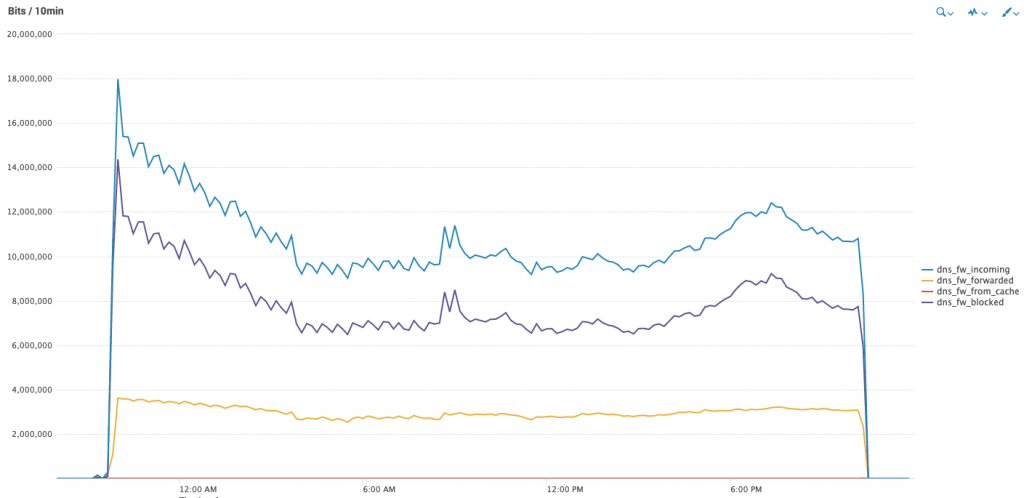

下图显示了受到 Imperva 保护的权威 DNS 服务器在遭到一次 DDoS 攻击时的表现:

这次攻击持续了 24 小时,Imperva 的 DNS 代理通过过滤和限制传递到服务器的请求速率来缓解 DDoS 攻击。因此,服务器收到的请求速率没有超过配置阈值,超过这个限制的恶意流量会被拦截。

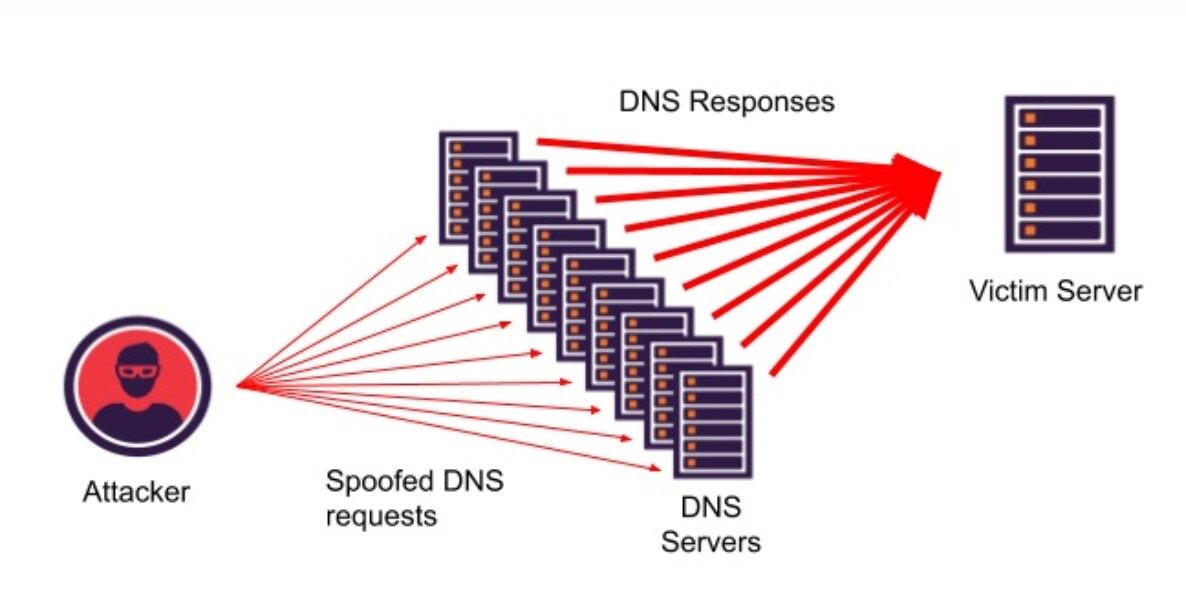

3. 反射型 DDoS

攻击者不仅会欺骗源 IP,连目的地 IP 也不会放过。来自正常 DNS 解析器的 DNS 回答会被发回给受害者(被欺骗的 IP),而不是原攻击者的 IP,从而导致受害者受到 DDoS 攻击。

这类攻击模式会放大 DDoS 的影响:黑客精心设计了能触发大量 DNS 回答的 DNS 请求,从而达到扩大伤害的效果。举例来说,“ANY”类请求或具有多个 DNS 记录的请求将触发大量 DNS 回答。

在这种情况下,合法的 DNS 服务器反而会协助攻击。

缓解措施

限制同一 IP 地址的 DNS 请求/回答速率。

因为 DNS 解析器会使用缓存,所以理论上来讲,请求转发率会十分低,一定的频率限制应当会有效。

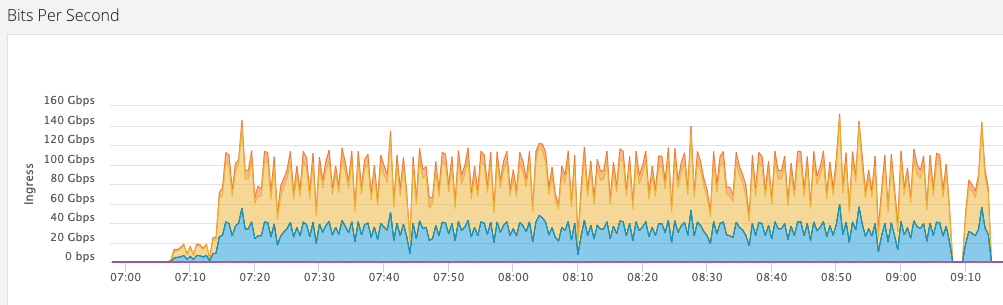

下图显示了一位受到 Imperva 保护的客户基础架构,在遭到严重 DDoS 综合攻击后的表现:

在这次 DDoS 攻击中,黑客使用了两种不同方式:

反射并放大 DNS 的 DDoS 攻击:70 Gbps 的 DNS 应答数据包,图中以黄色表示

UDP 欺骗 DDoS 攻击:30 Gbps 的 UDP 数据包,图中以蓝色表示

二者相结合,黑客成功实施了 100 Gbps 的 DDoS 攻击。

在这次攻击中,DNS 应答数据包平均是 1400 bytes,使得攻击的放大倍数为 20。通过利用 3.5 Gbps 带宽的 DNS 请求,黑客设法将 DNS 反射型 DDoS 攻击放大到 70 Gbps。反射型攻击方法非常普遍且强大。

4. 缓存投毒

与目标在于阻塞 DNS 服务器的 DDoS 攻击不同,缓存投毒的目标是将访客从真正的网站重定向到恶意网站。

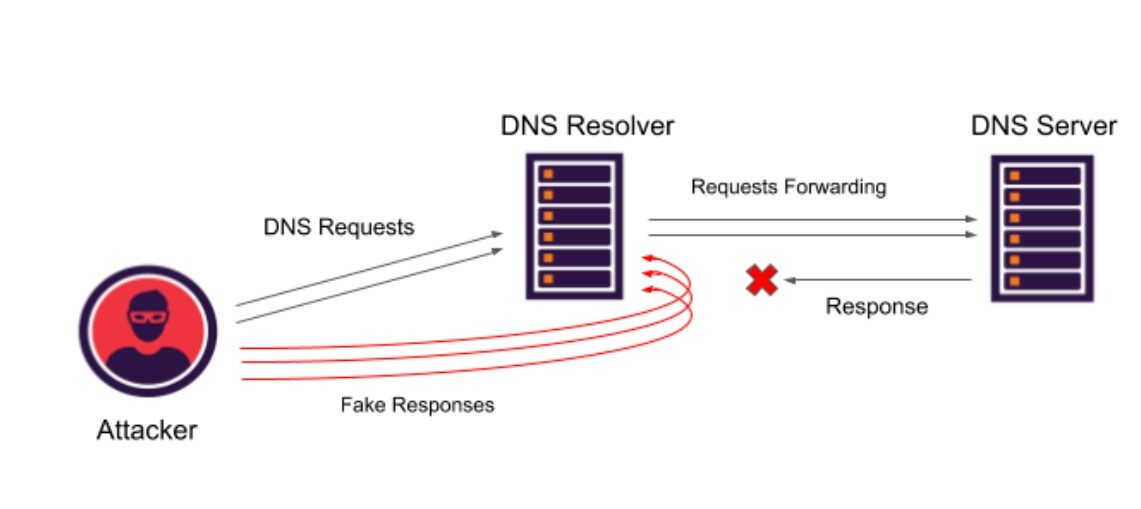

攻击阶段

黑客发送 DNS 请求到 DNS 解析器,解析器会转发请求到 Root/TLD/权威 DNS 服务器并等待回答。

黑客随后发送大量包含恶意 IP 地址的投毒响应到 DNS 服务器。黑客需要抢在权威 DNS 回答之前用伪造响应命中正确的端口与查询 ID,这一步可以通过蛮力来提高成功机会。

任何正常用户请求该 DNS 解析器都会得到缓存中被投毒的响应,然后被重定向到恶意网站。

缓解措施

使用 DNSSEC。DNSSEC 通过提供签名过的 DNS 回答来阻止这类攻击。使用 DNSSEC 的 DNS 解析器会验证其从 Root/Top Level Domain (TLD)/权威 DNS 服务器得到的签名响应。

下列措施可以让黑客更难成功:

对每条请求使用随机查询 ID

对每条请求使用随机源端口

丢弃重复的转发请求

确保响应中所有区域均与请求相符合:query ID、name、class 和 type

详细清单请查看这篇文章。

结论

为确保网站的基础功能可以正常运转,网站管理者应确保 DNS 服务能正常工作,并避免受到上述攻击。

原文地址:

https://www.imperva.com/blog/why-should-you-worry-about-dns-attacks/

评论