PHP 是流行的 Web 开发语言,也是部署广泛的网站运行时环境。

PHP 配置的安全选项

在配置 PHP 运行时环境时,需要重点关注的安全选项包括:

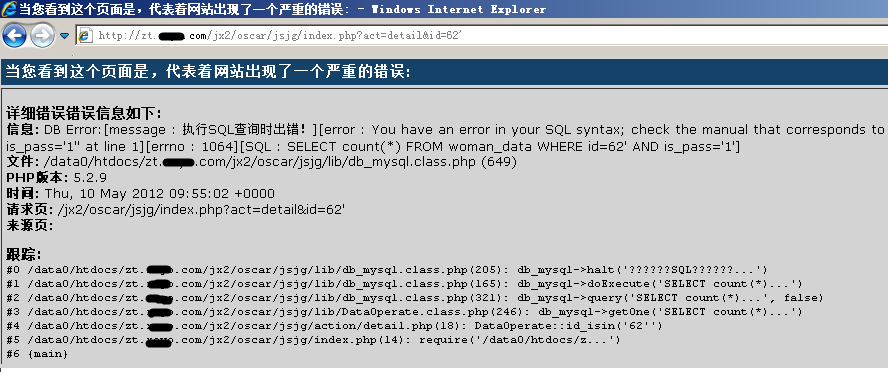

禁止将 PHP 报错信息输出给用户。如果 PHP 报错信息直接输出给用户,则可能会泄露服务器或者数据库配置信息。如图 8-5 所示:

图 8-5 PHP 报错信息泄露代码结构

禁止将 PHP 报错信息输出给用户的配置方法是在 php.ini 中增加以下内容:

PHP 的通用安全配置。在 php.ini 中增加以下内容:

PHP 上传文件的安全处理。在 php.ini 中增加以下内容:

PHP 执行文件的安全处理。在 php.ini 中增加以下内容:

PHP 会话(Session)的安全处理。在 php.ini 中增加以下内容:

保持 PHP 版本更新。每次在官方发布 PHP 新版本后,其支持周期为 3 年,在此期间,官方会发布小版本修复漏洞。因此,笔者建议,系统管理员需要关注官方网站(http://php.net)来进行 PHP 版本升级,以避免旧版本的漏洞被黑客利用而导致网站被入侵。

PHP 开发框架的安全

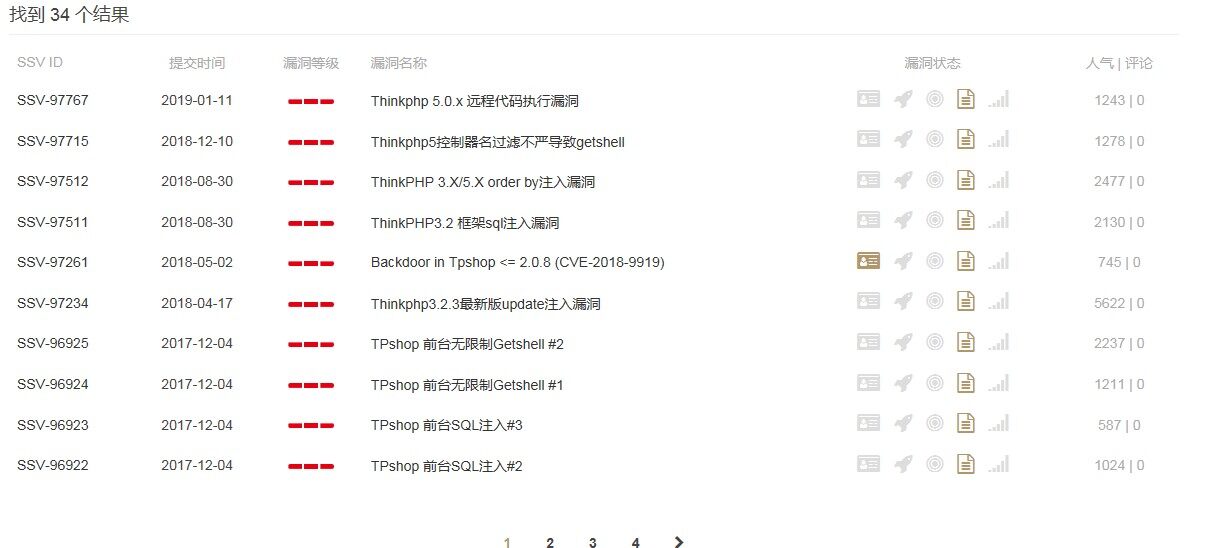

对于 PHP 开发者来说,还需要特别注意使用到的 PHP 开发框架的安全。例如,在知名漏洞搜索平台https://www.seebug.org上以关键字“ThinkPHP”检索得出的高危漏洞就多达 34 个,如图 8-6 所示:

图 8-6 ThinkPHP 框架高危漏洞示例

本文内容来自作者图书作品《Linux 系统安全:纵深防御、安全扫描与入侵检测》,点击购买。

评论