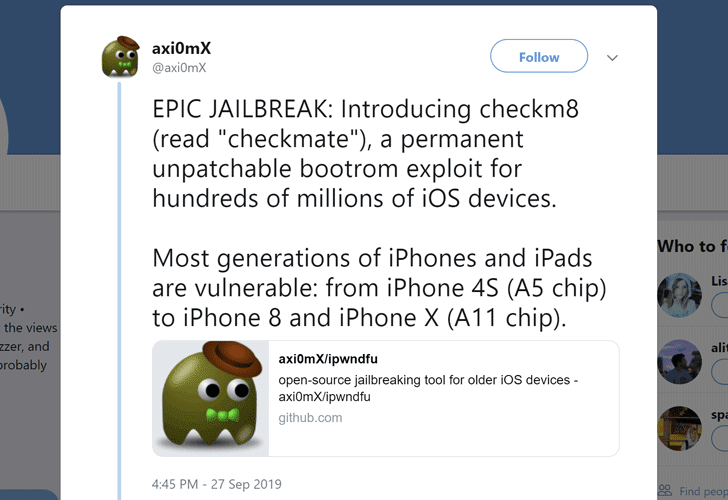

9 月 27 日,iOS 研究人员 @axi0mX 在 Twitter 上“抛出”一条惊天消息。他发布了一个最新的 iOS 漏洞——Checkm8。消息一出,引起众多媒体关注和报道。

Checkm8 漏洞,影响大量 iPhone 和 iPad 硬件设备,可能导致数亿个 iOS 设备能实现永久越狱,涉及从 iPhone 4S 到 iPhone 8、iPhone X 等所有 iPhone,以及其他同款 A 系列处理器的 iPad、iPad touch 等 iOS 设备。

更重要的是,该漏洞在硬件之上,无法通过软件来修复。

据悉,该漏洞利用的是一个永久的 bootrom 漏洞。何为 bootrom?它是含有系统启动时的最初代码的只读芯片。

因为 bootrom 代码是设备启动过程的核心部分,而且无法修改。因此,如果其中存在漏洞,就可以利用该漏洞劫持设备。

目前,受 Checkm8 开源漏洞利用工具影响的设备有:

iPhones 4s 到 iPhone X

iPads 2 到第 7 代

iPad Mini 2 和 3

iPad Air 第 1 和第 2 代

iPad Pro 第二代(10.5 英寸和 12.9 英寸)

Apple Watch Series 1, Series 2,Series 3

Apple TV 第 3 代和 4k

iPod Touch 5 到 7 代

因为是硬件漏洞,所以 iOS/iPadOS/watchOS/tvOS 等操作系统无关,因此苹果应该不会通过软件更新来修复漏洞。苹果 A12 及之后的芯片设备不受漏洞影响,包括 iPhone Xs、iPhone XR、iPhone 11 系列和第三代 iPad Pros 设备。

最新的媒体报道表明,漏洞虽然很严重,但是对普通用户没有什么实际影响。

Checkm8 攻击不是 drive-by 攻击。用户无法访问网站,且不会成为恶意软件攻击的目标。

很关键的一点是,该漏洞不是持久存在的,这意味着每次重新启动 iPhone 时,攻击媒介即启动 ROM 都会再次关闭。

此外,攻击者要利用该漏洞也有前提,需要将 iPhone 或 iPad 连接到主机,并进入 DFU 模式才可以攻击设备。Checkm8 漏洞并不是一直可以利用的,需要依赖“竞态条件”(race condition)。

评论