写点什么

创作场景

- 记录自己日常工作的实践、心得

- 发表对生活和职场的感悟

- 针对感兴趣的事件发表随笔或者杂谈

- 从 0 到 1 详细介绍你掌握的一门语言、一个技术,或者一个兴趣、爱好

- 或者,就直接把你的个人博客、公众号直接搬到这里

登录/注册

收录了 setns 频道下的 15 篇内容

当我们谈论Docker时,我们常常会聊到Docker的实现方式。很多开发者都会知道,Docker的本质实际上是宿主机上的一个进程,通过namespace实现了资源隔离,通过cgroup实现了资源限制,通过UnionFS实现了Copy on Write的文件操作。但是当我们再深入一步的提出,namespace和cgroup实现细节时,知道的人可能就所剩无几了。浙江大学SEL/VLIS实验室的孙健波同学在docker基础研究工作中着重对内核的namespace技术做了细致的分析和梳理,希望能对读者深入理解Docker有所帮助。

Libcontainer 是Docker中用于容器管理的包,它基于Go语言实现,通过管理namespaces、cgroups、capabilities以及文件系统来进行容器控制。你可以使用Libcontainer创建容器,并对容器进行生命周期管理。

继重启维护 Dubbo 后,阿里技术在开源方面的动态不断。在不久前的中国开源年会现场,阿里巴巴又正式开源了其自研容器技术 Pouch。

线上的Redis有没有使用Docker安装?Docker使用Host的网络模式、磁盘使用本地挂载模式这种方案怎么样?这里的话我们暂时先不说这个方案如何,因为在今天的分享之后,我相信大家对于这个方案应该会有一个更清晰的认识和评价。

本文介绍Linux内核的发展史。

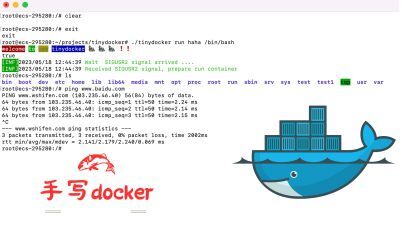

在上篇中我们实现了将容器后台运行,本篇中我们将实现docker的ps命令,查看当前正在运行中的容器列表

Docker 容器能够在服务器中高效运行,离不开容器底层技术的支持。 为了更好地理解容器的运行原理,本篇文章将会以 Linux 宿主机为例,介绍容器的底层技术,包括容器的命名空间、控制组、联合文件系统等。

本系列教程主要是为了弄清楚容器化的原理,纸上得来终觉浅,绝知此事要躬行,理论始终不及动手实践来的深刻,所以这个系列会用go语言实现一个类似docker的容器化功能,最终能够容器化的运行一个进程。

CVE-2021-22555是一个存在了15年之久的内核堆溢出漏洞,它位于内核的Netfilter组件中,这个组件可以被用来实现防火墙、NAT等功能。

本文深入介绍了Linux命名空间(Namespace)和控制组(Cgroups)的关键技术,并探讨了它们在现代系统管理和容器化部署中的重要性和实际应用。这些技术在容器化部署、资源管理、安全隔离、容器网络等场景中得到广泛应用,为系统管理和应用部署带来了巨大优势

docker特性: 封装性: 不需要再启动内核 资源利用率高 方便的 CPU、内存资源调整 能实现秒级快速回滚 一键启动所有依赖服务镜像一次编译,随处使用 测试、生产环境高度一致(数据除外) 隔离性: 应用的运行和宿主机环境无关 多个应用版本可以并存在机器上

云原生学习总结

在上篇中我们实现了将不同的容器独立进行隔离,并进行独立打包,本篇中将实现启动容器时指定环境变量,让容器内运行的程序可以使用外部传递的环境变量

本文将主要介绍 ChaosBlade 在 Kubernetes 中故障注入的底层实现原理、版本优化过程以及大规模应用演练测试。