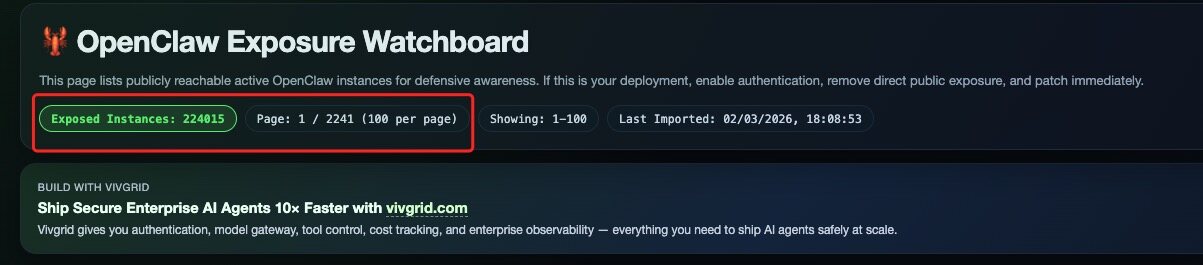

近日,一个名为“OpenClaw Exposure Watchboard”的公开监控页面引发行业关注。

网页上,列出了超 22 万个暴露在公网的 OpenClaw 实例,覆盖美国、新加坡、中国大陆等多个地区。作者明确提示:如果这是你的部署,应立即启用身份验证、移除公网暴露并打补丁。

页面显示,每条记录包含公网 IP 与端口(多数为 18789 端口)、是否启用认证(Auth Required)、是否在线(Is Active)、是否存在凭证泄露(Has Leaked Creds)、以及所属运营商 ASN 信息等字段。

值得注意的是,大量实例的“Auth Required”字段为空,意味着未启用访问认证。同时,“Has Leaked Creds”一栏中有不少被标记为“Leaked”(红色),表明可能检测到明文凭证或 API Key 暴露风险。这意味着,部分运行中的 AI Agent 服务不仅对外开放,而且可能存在敏感信息泄露隐患。

从 ASN 信息来看,这些实例托管在包括腾讯、甲骨文、百度、阿里、华为

Hostinger、BedHosting 等云基础设施或数据中心网络中,显示出部署主体可能并非个人开发者设备,更多或涉及企业或生产环境。

OpenClaw 作为一类可执行“自主智能体”的运行环境,与传统 Web 服务存在本质差异。智能体通常具备调用外部工具、访问数据库、执行代码或与第三方 API 交互的能力。一旦未经鉴权暴露在公网,其潜在风险远高于普通网站端口开放,可能导致数据泄露、权限滥用甚至业务系统被远程操控。

通过该网站可以看出,一方面,Agent 正在快速进入真实生产环境,并且部署量已经爆炸;另一方面,Agent 在被大量“裸奔部署”,很多开发者本地测试成功后直接上云,开公网端口、没加鉴权等,配套安全治理能力尚未完全成熟。