Cilium 1.19 已发布,标志着这款基于 eBPF 的网络与安全项目已走过十年发展历程。本次发布的版本未推出旗舰级功能,而是聚焦于安全加固、加密增强、网络策略行为优化,以及提升大规模 Kubernetes 集群的可扩展性。

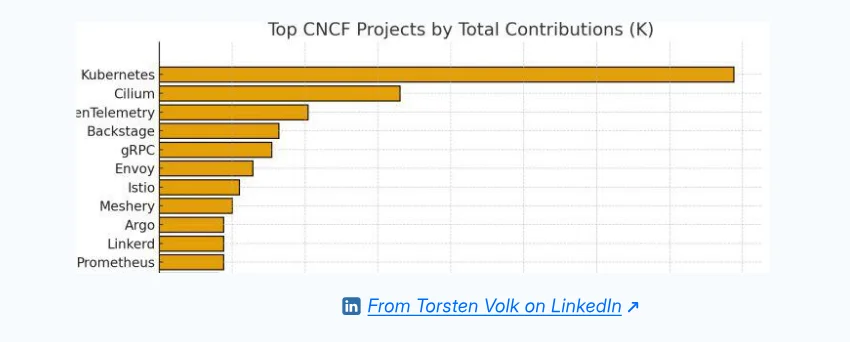

Cilium 在 LinkedIn 上的帖子将 1.19 称为一个特别的版本,以此庆祝项目首次提交代码至今的十周年;十年间,已有 1000 多名开发者参与贡献,提交次数超过 2900 次。2025 年 Cilium 年度报告解释了 Cilium 如何悄然成为生产级 Kubernetes 环境中占主导地位的 CNI(容器网络接口)。调查显示,超过 60% 的部署直接使用了 Cilium,如果将 Azure CNI powered by Cilium 和 GKE Datapath V2 等托管服务计算在内,超过 75% 的部署依赖基于 Cilium 的数据平面。报告指出,这一市场地位源于深思熟虑的技术选型,而非平台默认设置。用户将性能、基于 eBPF 并通过 Hubble 实现的可观测性以及高级策略语义列为选用 Cilium 的主要原因,这与 1.19 版本重点强化的更严格加密模式、更安全的跨集群默认配置和更深度的流量追踪高度契合。报告还显示,项目贡献量已稳定在每年约 10000 个拉取请求,Cilium 现已成为 CNCF 中仅次于 Kubernetes 的第二大贡献项目。

报告的第二个主题是 Cilium 及其相关项目向新领域的扩展,尤其聚焦 AI 工作负载,以及跨 Kubernetes 与虚拟机的统一网络。微软、谷歌和 TikTok 等大型机构,均使用 Cilium 支撑其超大规模 AI 训练集群与纯 IPv6 数据中心部署,而来自 ESnet 和 Nutanix 等公司的案例研究则体现了跨异构环境下统一可观测性与策略管控的价值。报告还将 Tetragon 定位为一个新兴的运行时安全层,目前正在开发 Windows 支持、持久化执行以及基于 uprobe 和 USDT 的用户空间钩子点。这一方向与 1.19 版本中强化的加密能力、Hubble 优化后的丢包归因能力相互补充,将更多执行逻辑纳入专用安全平面。

1.19 版本为 IPsec 和 WireGuard 引入了严格模式。这一变化将加密从尽力而为的选项变为节点间的硬性要求。在严格模式下,未加密的节点间流量会被直接丢弃,满足了金融与公共部门等场景的内部合规策略要求,旨在消除对集群网络内隐式信任的依赖。项目摘要指出,这一变化主要面向“受监管或零信任环境”。LinkedIn 上的讨论认为,这让 Cilium 的数据平面行为更贴近安全团队对现代服务网格的预期。此前社区曾有长期争议,Reddit 上就有用户指出,早期 Cilium 架构在适配严格 mTLS 模型时,会迫使运维人员“破坏集群安全”,这表明项目正在直接回应早期的批评意见。

该版本还新增了 Ztunnel 的测试版集成。Ztunnel 能够在无需边车代理的情况下实现工作负载之间 TCP 连接的透明加密和认证。在 1.19 的发布说明中,维护者介绍了如何将命名空间注册到 Ztunnel,使工作负载无需修改应用即可获得双向认证,这再次让 Cilium 更接近服务网格的理想形态。官方决定默认禁用现有的双向认证功能,并引导需要 mTLS 的用户使用 Ztunnel 方案,这也暗示了对早期设计选择的重新思考。其他类似项目如 Istio 仍依赖基于边车的部署。Reddit 上的从业者评论指出,这种更轻量的方案即便仍处于测试阶段,也能降低每个 Pod 的开销与配置复杂度,具备很强的吸引力。

对于多集群环境,当网络策略未指定集群时,默认行为已发生变化。在 Cilium 1.19.0 中,这类选择器默认仅允许来自本地集群的流量,这降低了因策略配置不当在 Cluster Mesh 部署中意外跨集群暴露服务的风险。该版本还新增了多级 DNS 通配符匹配,以及策略拒绝连接时 Cilium 返回 ICMPv4 “目标不可达”响应的选项。这些功能让网络策略更具表达力,也更易于调试。Kafka 协议匹配字段,以及 ToRequires 和 FromRequires 策略字段已被弃用,移除使用频率较低的复杂逻辑,帮助运维人员聚焦于实际大规模部署的常用模式。

从运维角度来看,Multi Pool IPAM(多池 IP 地址管理)升级为稳定版后得到了积极反馈,尤其是来自使用大型或分段地址空间的用户。本版本中已说明,Multi Pool IPAM 可与 IPsec 和直接路由搭配使用,已具备大规模生产使用条件。此前在 Reddit 上反馈 Cilium 高级功能“需要大量工作才能配置并正常运行”的用户,如今拥有了更清晰的跨多地址池分配地址的方案,这在混合集群或多租户集群中至关重要。双栈集群中支持将 IPv6 作为隧道底层选项,以及对 IP 伪装更细粒度的控制,也常在相关讨论中被提及。这些改进扩展了 Cilium 可支持的网络拓扑范围,且无需依赖脆弱的临时变通方案。

Cilium 的可观测性组件 Hubble 也迎来了一系列改进,成为社区讨论中反复提及的最后一组变化。Hubble 现在支持通过 IP 选项追踪特定流的数据包,并可在命令行中按加密状态过滤流量;同时还能通过具体触发丢包的网络策略对丢包事件进行标记。这些改进解决了长期以来的痛点:基于 eBPF 的数据平面在故障期间难以理解与排查。

Cilium 1.19.1 现已可用,更多详情请访问 Cilium 网站。

原文链接: