近几个月来,Node 包管理器(npm)生态系统遭受了两次主要的供应链攻击,影响了数百个包,并使开发人员面临凭证被盗和数据泄露的风险。这些事件的攻击向量显示了 AI 赋能的开源软件依赖关系如何被破坏的演化。

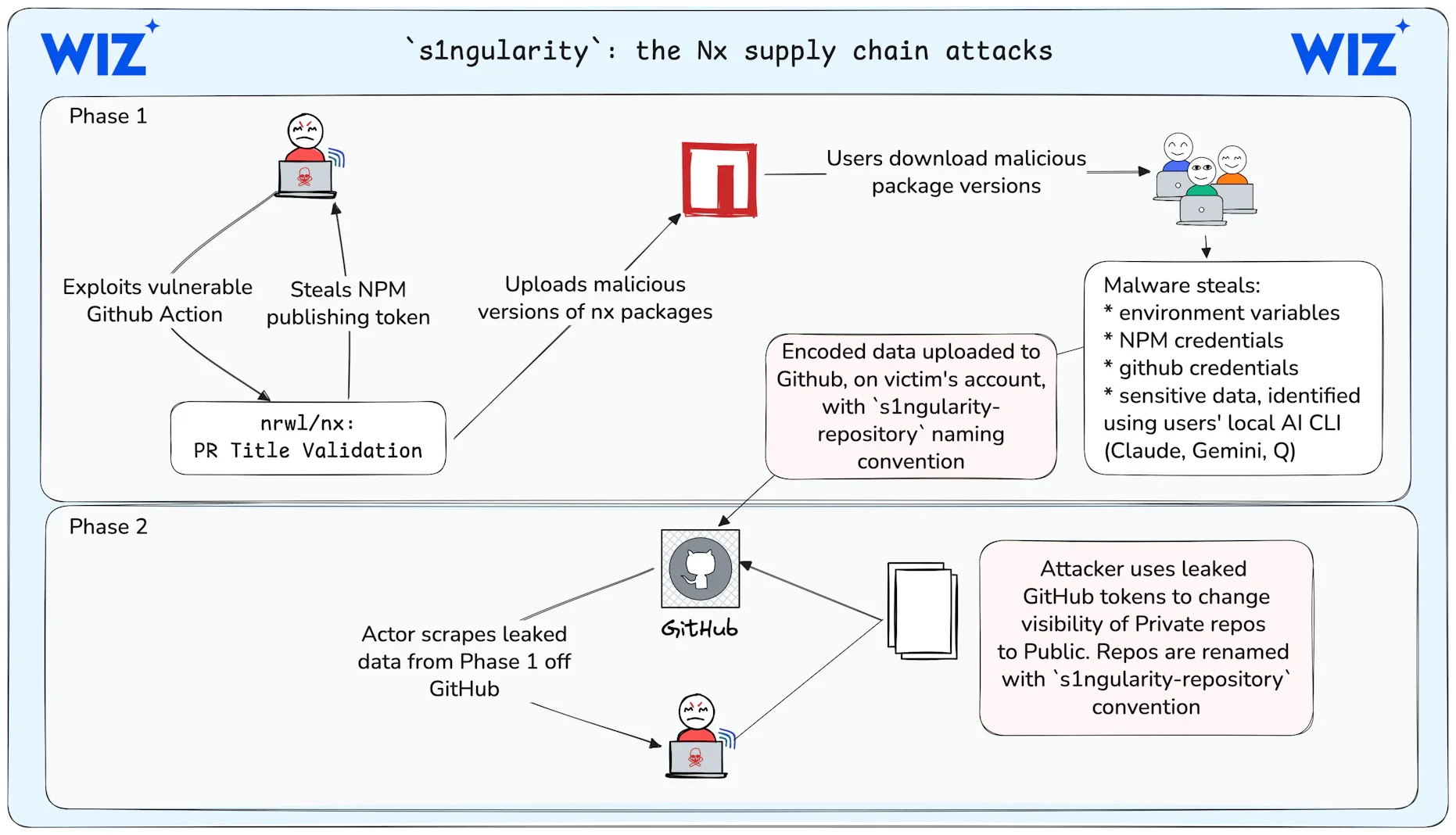

在 2025 年 8 月 26 日,广泛使用的 Nx 构建系统包的多个恶意版本被发布到 npm 注册表,这次攻击被称为“s1ngularity”。在研究人员Merav Bar和Rami McCarthy的一篇文章中,网络安全公司 Wiz 解释了这些版本如何包含旨在收集敏感开发者资产的恶意脚本,包括加密货币钱包、GitHub 和 npm 令牌和 SSH 密钥。受影响的包包括 @nrwl/nx、@nx/devkit 以及几个其他相关包。

攻击者将恶意软件嵌入到一个名为 telemetry.js 的文件中,该文件系统地搜索敏感文件,包括钱包、密钥库和。下载包所在的 MacOS 和 Linux 系统上的 env 文件和 SSH 密钥。该活动将已安装的 AI 命令行工具武器化,在它们运行时加上危险标志,如 --dangerously-skip-permissions 、 --yolo 和 --trust-all-tools ,以窃取文件系统内容。Bar 和 McCarthy 观察到,“这种由 AI 驱动的活动在数百个案例中取得了成功,尽管 AI 供应商护栏有时会介入。”

被盗数据被编码并上传到攻击者控制的 GitHub 存储库。研究人员观察到超过 1000 个有效的 GitHub 令牌,许多套有效的云凭证和 NPM 令牌,以及大约 2 万个其他文件。攻击分为两个阶段。第一阶段涉及初始凭证盗窃和存储库创建。2025 年 8 月 27 日上午 9 点 UTC,GitHub 禁用了所有攻击者创建的存储库,但 8 小时的暴露窗口已经允许黑客下载了数据。第二阶段始于 8 月 28 日,当时攻击者使用他们收集的受损 GitHub 令牌将私有存储库公开,并重命名它们以匹配 s1ngularity-repository-#5letters#的模式。这影响了超过 400 个用户和组织,以及超过 5500 个存储库。

在 LinkedIn 上,McCarthy提供了进一步的评论:

我们看到超过 5500 个私有仓库使用泄露的凭据被公开……然而许多组织仍然没有撤销他们的 GitHub 令牌。有点疯狂的是,pull_request_target 仍然没有得到适当的使用。

在 Reddit 上,用户cybersec_nerd42观察到:

关于 s1ngularity,让我感到害怕的不仅是凭证被盗,还有使用 AI CLI 工具,如 Claude 和 Gemini 来自动化侦查。这是一个转折点,攻击者不再需要真正的 LLM 越狱,他们只是将 API 链接起来。

另一次但相关的攻击针对 CrowdStrike 和其他人的 npm 包。Socket.dev研究人员确定这是正在进行的“Shai-Hulud”攻击的延续,该攻击先前已经破坏了 tinycolor 和其他 40 个包。他们解释了这种恶意软件包括一个脚本,下载并运行 TruffleHog(一个合法的秘密扫描器)并寻找令牌和云凭证。

Palo Alto Networks 的 Unit 42 也发表了一篇关于Shai-Hulud攻击的帖子。他们解释说,鉴于评论和表情符号的使用,他们适度相信攻击者使用了 AI 来生成恶意脚本。“s1ngularity”攻击也显示出 AI 生成的迹象,这表明 LLM 正在被更广泛地用于攻击供应链。

Socket.dev 继续解释说,Shai-Hulud 代表了复杂的蠕虫行为,因为它通过自动修改和重新发布包,以及添加 postinstall 脚本来确保蠕虫在用户安装受损包时自动运行,从而继续传播链。攻击最终破坏了 526 个包,包括许多 CrowdStrike 包,如 @crowdstrike/commitlint、@crowdstrike/falcon-shoelace 和 @crowdstrike/foundry-js。恶意软件将数据外泄到硬编码的 webhook 端点,并创建 GitHub Actions 工作流程,以帮助它传播到最初被感染的主机之外。

Bleeping Computer上的一条评论指出了一个更广泛的担忧:

使用 AI 将构建工具武器化是新的网络钓鱼。最薄弱的环节不再是人——而是没有人审计的 CI 管道。

但Step Security的帖子提供了一个建设性的反论点:

Shai-Hulud 变体不是什么宏大的 AI 阴谋——它利用了普通的凭证扩散。如果你运行具有 repo writers 和 npm publish 权限的 CI 运行器,承认吧——你就是攻击面。

这两次攻击都展示了受损凭证如何在整个开发生态系统中级联,被盗令牌使进一步的包破坏和存储库访问成为可能,Unit 42 的帖子认为“这些攻击以持续集成和持续交付(CI/CD)的速度传播,这对整个生态系统构成了持久且日益增加的安全挑战。”

原文链接:

https://www.infoq.com/news/2025/10/npm-s1ngularity-shai-hulud/