软件开发行业见证了由引入 AI 编码助手而引发的范式转变。像 GitHub Copilot 这样的工具在代码生成和解释方面展现出了卓越的能力,但它们主要基于对代码的句法理解来运行。这留下了一个关键的空白:现有的助手未能与专业团队所依赖的安全扫描工具及企业标准等更广泛的生态系统实现深度集成。

传统上,要保证代码质量和安全性,就需要开发者在 AI 助手和 SonarQube 或 Checkmarx 等独立的仪表板之间切换上下文。这种摩擦经常会导致反馈延迟,降低在软件生命周期早期解决漏洞的可能性。核心洞察在于:借助模型上下文协议(MCP),像 GitHub Copilot 这样的 AI 助手能够通过自然语言对话来调用专门的安全工具,从而弥合这一不足。

CodeGuardian 作为 MCP 服务器进入这一领域,通过十一种专门的工具来扩展 AI 助手,用于自动化分析和漏洞检测。通过在会话 AI 和要求严格的安全工具之间搭建桥梁,它使开发者能够直接在 IDE 内通过自然对话调用专门的扫描工具。与传统工具仅标记问题不同,CodeGuardian 提供 AI 驱动的修复能力,实际的代码修复时间可以减少十倍。

本质上,CodeGuardian 基于模块化和可扩展性的原则而构建。使用 Node.js 实现服务器,使用官方 MCP SDK 处理协议协商,并通过集中的“工具路由器”进行请求路由。每个功能都实现为独立的模块,可以确保一个 linter 的故障不会妨碍其他安全工具的功能。下面让我们深入地了解下每个功能。

安全工具

这些工具专注于识别漏洞和保护代码库中的敏感数据。

vulnerability_scan 执行 npm audit,用于检测已知的依赖层漏洞。

bugbounty_security_scan 是一个全面的渗透测试工具,可以检测超过十五个漏洞类别,包括 SQL 注入和 XSS,并与OWASP Top 10保持一致。

rce_vulnerability_scan:一个高级扫描器,利用超过五十个模式来检测远程代码执行(RCE)风险,如命令和代码注入。

csrf_security_check:专门验证跨站请求伪造(CSRF)令牌和安全 cookie 模式的实现。

ssl_certificate_scan:分析 API 请求中的 SSL/TLS 问题,包括证书验证和协议分析。

log_vulnerability_check:专门扫描清单文件,寻找关键 CVE,如 Log4j 或 Logback。

质量和合规工具

这些模块衡量代码的健康状况,并确保它遵守组织标准。

Analyze_code 运行特定于语言的 linter(如 ESLint、Ruff),查找语法错误和风格违规情况。

Code_quality_metrics 计算深度技术指标,包括循环复杂度、可维护性指数和技术债务估计。

Check_logging_policy 通过检测应用程序日志中的敏感数据暴露(如密码或 SSN)来强制执行最佳实践。

对于可维护性分析,CodeGuardian 实现了Halstead-McCabe公式。它通过 Halstead Volume、循环复杂度和代码行数加权来计算可维护性指数(MI):

$$MI = max(0, 171 - 5.2 ln(HV) - 0.23 cdot CC - 16.2 ln(LOC))$$

DevOps 和报告生成工具

这些工具简化了开发人员的工作流程并且能提供可操作的反馈。Github 拉取请求(github_pull_requests)管理 PR 生命周期,允许开发人员在 IDE 内通过自然语言创建、审查和合并拉取请求。Generate_report 将发现的信息整合到交互式 HTML 仪表板、用于 CI/CD 的结构化 JSON 或 Markdown 文档中。

AI 驱动的修复

这是 CodeGuardian MCP 超过传统工具的地方。不仅仅是报告问题,它的修复引擎还能提供上下文、特定于语言的代码修复。

SQL 注入修复示例

漏洞:SQL 注入语言:JavaScript❌ 漏洞代码:const query = "SELECT * FROM users WHERE id = " + userId;✅ 安全修复:const query = "SELECT * FROM users WHERE id = ?";db.query(query, [userId]);参考:

OWASP SQL 注入预防备忘单

CWE-89:SQL 注入

性能和对现实世界的影响

为了验证其有效性,CodeGuardian 经历了一系列的实验评估和现实世界的部署。它还做了OWASP WebGoat、DVWA等广为人知的漏洞基准测试。结果表明,整体精确度为 88.3%,召回率为 89.2%,成功识别了超过十五个类别的漏洞。值得注意的是,在 SQL 注入检测方面,它的精确度达到了 93.8%,在命令注入方面达到了 94.7%。

在性能方面,分析时间与代码库的大小成线性关系。对于少于 250 个文件的项目,CodeGuardian 的响应时间在三秒之内,这使得该工具可以作为开发流程中一个具有交互性的组成部分,而不是后台瓶颈。

在实验室之外,该工具在四周的时间里部署到了两个开发团队。其效果很明显:

安全检测。团队识别出了 47 个以前不知道的漏洞。

高采用率。75%的开发者将 CodeGuardian 集成到了他们的每周工作流中。

快速修复。识别出的问题有 68%在单个冲刺中得到了解决,这得益于工具提供的上下文修复能力。

安装和使用

CodeGuardian 入门指南专为现代 JavaScript 环境设计,操作简便。开发者需要:

Node.js 18.0.0 或更高版本

安装了 GitHub Copilot Chat 扩展的 VS Code(v0.12.0+)

为扩展功能,可选择 enry、eslint、ruff 等工具

设置过程比较简单,涉及以下三个步骤。

Visual Studio Code 设置

步骤 1:配置 MCP 服务器

在工作区中创建或更新.vscode/mcp.json:

{ "servers": { "codeguardian": { "type": "stdio", "command": "node", "args": ["${workspaceFolder}/build/index.js"] } }}步骤 2:配置 Visual Studio Code

向 settings.json 中添加以下内容:

{ "github.copilot.chat.mcp.enabled": true, "github.copilot.chat.mcp.enabled": { "codeguardian": { "type": "stdio", "command": "node", "args": ["${workspaceFolder}/build/index.js"] } }}步骤 3:构建和运行

# 克隆和构建git clone https://github.com/madhveshkumar/CodeGuardiancd CodeGuardiannpm installnpm run build # MCP服务器现在已经准备好供GitHub Copilot使用IntelliJ IDEA / WebStorm 配置

在.idea/runConfigurations 中创建一个名为 MCP Server: Build & Run 的运行配置。

从运行配置下拉菜单中选择它。

点击运行或调试。

客户端连接:

由于 IntelliJ 尚未提供原生 MCP 客户端(截至 2026 年初),所以无法将其作为标准的 Node.js 应用程序运行。你可以使用外部 MCP 客户端(如 Claude Desktop)指向正在运行的进程或构建文件。

激活完成后,就可以通过自然语言访问 CodeGuardian 的强大功能了。开发者可以询问他们的助手了。

@workspace 对此项目运行安全漏洞扫描@workspace 针对扫描中发现的所有高严重性漏洞生成修复然后,工具就可以提供能够立即应用的可操作修复建议,包括原始代码和替换代码。

示例:扫描全栈照片应用

为了在现实场景中展示 CodeGuardian 的能力,让我们通过扫描 PhotoVault 来了解一下。这是一个使用 Node.js、Express、React 和 PostgreSQL 构建的照片选择器和图库 Web 应用程序。这在任何初创公司或企业团队中都可能见到的一个全栈项目。与合成演示不同,PhotoVault 是一个具有身份验证、文件上传、数据库查询和 API 集成的真实代码库:正是安全漏洞隐藏的典型区域。

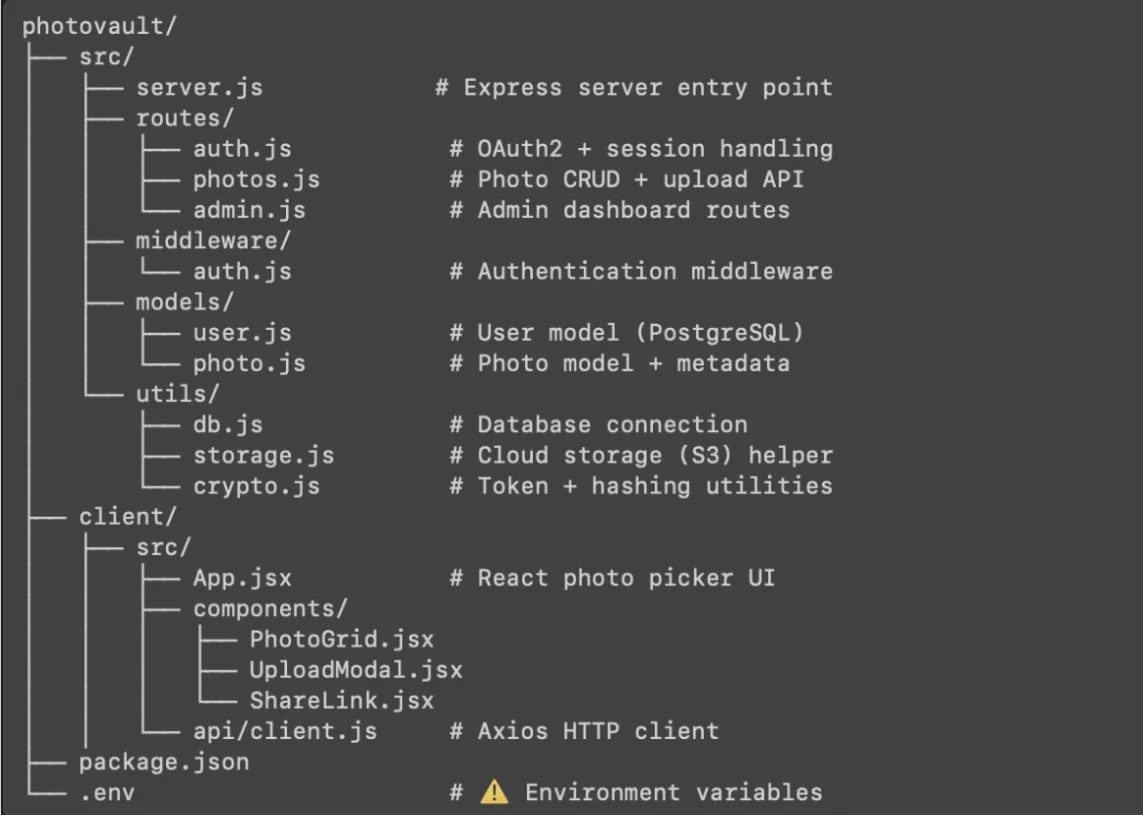

项目结构

我们用来展示 CodeGuardian 能力的示例项目结构如下。

图 1:项目结构

步骤 1:安全漏洞扫描

首先,我们要求 Copilot 运行全面的安全扫描。

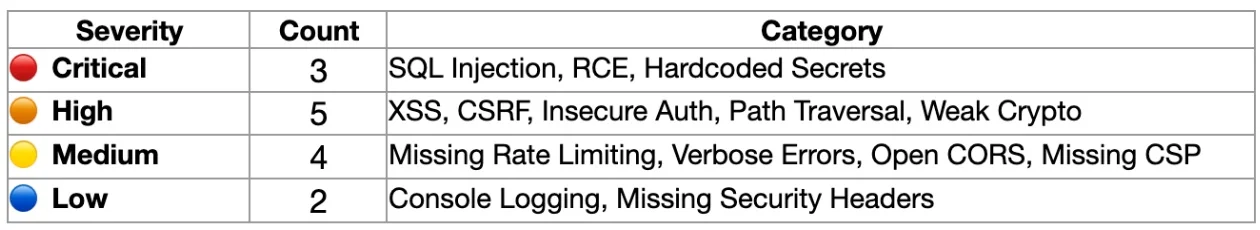

提示:"@workspace 对此项目运行安全漏洞扫描"CodeGuardian扫描所有文件并返回:扫描结果汇总

短短几秒内,CodeGuardian 便会返回一份按优先级排序的报告,详细列出了其在整个代码库中发现的所有问题。请注意其覆盖范围之广:仅凭一条自然语言提示,便能发现涉及应用程序代码、身份验证、加密和 HTTP 安全等方面的漏洞,而这通常需要三到四种独立的工具才能全面覆盖。下文中的三项关键发现尤其值得关注,因为它们代表了现实世界数据泄露事件中最常被利用的漏洞类别。

关键发现 #1:照片搜索中的 SQL 注入

这一发现展示了一个典型的 SQL 注入:所有三个查询参数(query、album 和 sortBy)都是直接插值到 SQL 字符串中。其中特别危险的是 ORDER BY ${sortBy}子句,即使是记得要参数化 WHERE 条件的开发者也常常忽视,攻击者会把 ORDER BY 作为注入向量。

// src/routes/photos.js — 行47// ❌ 漏洞:用户输入直接连接到SQL查询 router.get('/search', async (req, res) => { const { query, album, sortBy } = req.query; const sql = `SELECT * FROM photos WHERE title LIKE '%${query}%' AND album_id = '${album}' ORDER BY ${sortBy}`; const results = await db.query(sql); res.json(results.rows);});关键发现 #2:利用图像处理的远程代码执行

这是一个在看似无害的功能背后隐藏着的典型的命令注入漏洞。用户提供的文件名、宽度和高度值被直接拼接到了一个 shell 命令中。这意味着攻击者可以提交一个像 photo.jpg; rm -rf / 这样的文件名,从而在服务器上执行任意代码。CodeGuardian 将其标记为严重,因为这个漏洞可以通过上传 API 加以利用,而无需任何身份验证。

// src/routes/photos.js — 第82行// ❌ 漏洞:用户文件名传递给shell命令router.post('/resize', async (req, res) => { const { filename, width, height } = req.body; const cmd = `convert uploads/${filename} -resize ${width}x${height} output/${filename}`; exec(cmd, (err, stdout) => { if (err) return res.status(500).json({ error: err.message }); res.json({ status: 'resized', file: filename }); });});关键发现 #3:硬编码的秘密

除了显而易见的硬编码生产密码外,请注意 CodeGuardian 在这里识别出的两个复合问题:完整的 RDS 主机名暴露了 AWS 区域和集群 ID(这对侦察活动很有用),并且明确禁用了 SSL,这意味着凭证在网络上以明文传输。这是 CodeGuardian 经常发现的一种模式:一个文件中存在多层错误配置。

// src/utils/db.js — 第5行// ❌ 漏洞:数据库凭证硬编码在源代码中const pool = new Pool({ host: 'photovault-prod.cluster-abc123.us-east-1.rds.amazonaws.com', database: 'photovault', user: 'admin', password: 'Pr0d_S3cret!2026', port: 5432, ssl: false // ❌ 同样:生产数据库禁用SSL});第 2 步:AI 驱动的修复

现在,我们要求 Copilot 提供修复方案,这就是 CodeGuardian 超越传统工具的地方。不仅仅是链接到一个通用的 OWASP 页面(SonarQube 或 Checkmarx 会这样做),它还会生成可替换的代码,而且是专门针对项目使用的编程语言、框架和编码风格。这些修复方案不仅解决了主要的漏洞,还解决了开发者可能没有考虑到的相邻风险。

提示:"@workspace 针对所有发现的严重漏洞提供补救措施"修复 #1:通过参数化查询防止 SQL 注入

修复方案使用了 PostgreSQL 原生的$1、$2 参数语法,而不是一个通用的例子,因为 CodeGuardian 检测到,项目依赖中包含 pg 驱动。关键观察:它还引入了一个允许进行排序的列的白名单,这是一个微妙的细节,仅靠参数化查询本身无法解决,因为列名不能作为参数绑定。

// ✅ 安全:参数化查询防止SQL注入const ALLOWED_SORT = ['created_at', 'title', 'file_size'];router.get('/search', async (req, res) => { const { query, album, sortBy } = req.query; // 用一个可排序列的白名单来防止ORDER BY注入 const safeSortBy = ALLOWED_SORT.includes(sortBy) ? sortBy : 'created_at'; const sql = `SELECT * FROM photos WHERE title LIKE $1 AND album_id = $2 ORDER BY ${safeSortBy} DESC`; const results = await db.query(sql, [`%${query}%`, album]); res.json(results.rows);});// CWE-89 | OWASP A03:2021 注入// https://cheatsheetseries.owasp.org/SQL_Injection_Prevention修复 #2:通过安全的图像处理库阻止远程代码执行

CodeGuardian 建议,不是要对 shell 命令输入进行消毒,而是要完全消除 shell,转而使用原生的图像处理库 sharp。注意深度防御方法:修复方案会验证文件扩展名是否在允许列表中,使用 path.basename()剥离目录路径从而防止遍历,并将尺寸限制在一定范围内以防止资源耗尽攻击,在一次性修复中实现了四层保护。

// ✅ 安全:使用sharp库代替shell命令import sharp from 'sharp';import path from 'path';const ALLOWED_EXTENSIONS = ['.jpg', '.jpeg', '.png', '.webp', '.gif'];const MAX_DIMENSION = 4096;router.post('/resize', async (req, res) => { const { filename, width, height } = req.body; // 验证文件名 - 防止路径遍历 const safeName = path.basename(filename); const ext = path.extname(safeName).toLowerCase(); if (!ALLOWED_EXTENSIONS.includes(ext)) { return res.status(400).json({ error: 'Invalid file type' }); } // 验证尺寸 - 防止资源耗尽const w = Math.min(Math.max(parseInt(width) || 800, 1), MAX_DIMENSION);const h = Math.min(Math.max(parseInt(height) || 600, 1), MAX_DIMENSION); try { await sharp(path.join('uploads', safeName)) .resize(w, h, { fit: 'inside', withoutEnlargement: true }) .toFile(path.join('output', safeName)); res.json({ status: 'resized', file: safeName }); } catch (err) { res.status(500).json({ error: 'Processing failed' }); }});// CWE-78 | OWASP A03:2021 Injection// 永远不要将用户输入传递给exec()、spawn()或system()修复 #3:用环境变量替换硬编码的秘密

修复方案不仅将字符串替换为对 process.env 的引用。它还启用了 SSL 并进行了证书验证,解决了 CodeGuardian 在同一个发现中标记的复合传输层漏洞。内联注释推荐使用 AWS Secrets Manager 或 HashiCorp Vault,反映了 CodeGuardian 的生产级秘密管理意识,而不仅仅针对本地开发模式。

// ✅ 安全:使用环境变量 + 启用 SSLconst pool = new Pool({ host: process.env.DB_HOST, database: process.env.DB_NAME, user: process.env.DB_USER, password: process.env.DB_PASSWORD, port: parseInt(process.env.DB_PORT || '5432'), ssl: { rejectUnauthorized: true, ca: fs.readFileSync(process.env.DB_CA_CERT) }});// CWE-798 | OWASP A07:2021 识别和认证失败// 在生产中使用 AWS Secrets Manager 或 HashiCorp Vault步骤 3:秘密检测深度扫描

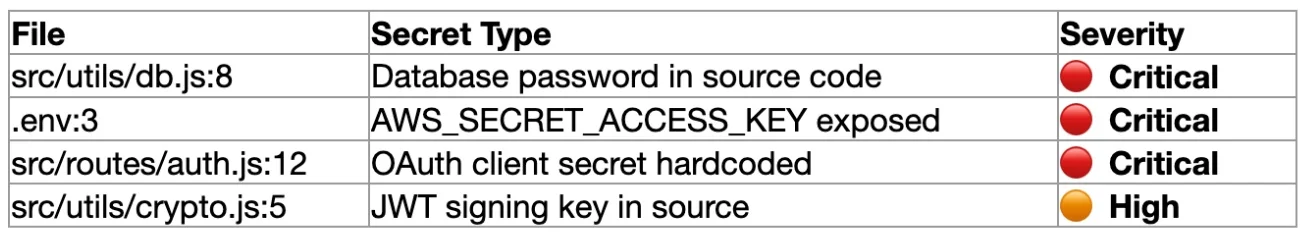

在修复完关键代码漏洞后,专门的秘密扫描步骤会扫描整个代码库,包括配置文件、环境文件和 Docker 清单。这些通常是代码级扫描器会忽略的内容。下面的结果揭示了在全栈项目中常见的一个模式:秘密在各层中广泛存在。同一个数据库密码出现在源代码、Docker Compose 和 Terraform 中,每个地方需要不同的修复策略。同样值得注意的是,.env 文件中包含一个 AWS 密钥,如果这个代码库是公开的或缺少适当的.gitignore 规则,那么这个凭证已经被泄露。

提示:"@workspace 检查所有文件中暴露的秘密和凭证"

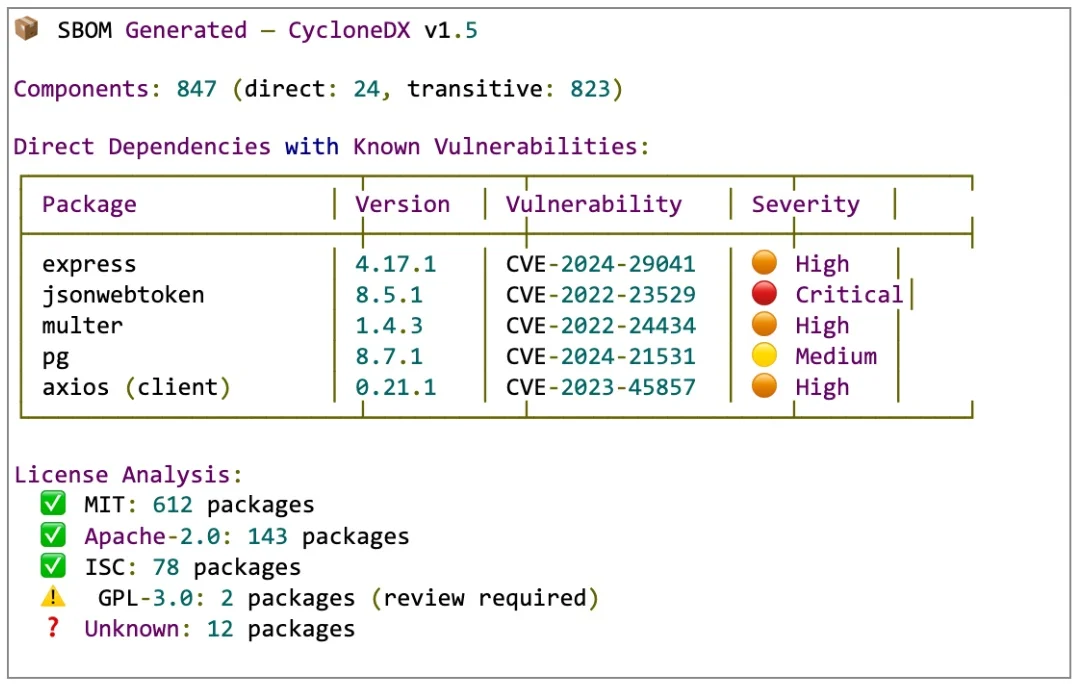

步骤 4 :软件物料清单(SBOM)生成

为了符合监管要求(第 14028 号行政命令、《欧盟网络弹性法案》)以及保障供应链安全,软件物料清单(SBOM)的需求日益迫切。CodeGuardian 可以生成符合标准的 CycloneDX SBOM,其中包含了全部 847 个组件,并立即将其与已知的 CVE 数据库进行交叉比对,主要有两点发现:直接依赖与传递依赖的比例为 24:823,这可以说明为何手动审核依赖项不切实际;此外,许可分析中标记出了两个 GPL-3.0 软件包,若将 PhotoVault 作为专有软件分发,可能会引发法律风险。

提示:"@workspace 为这个项目生成 CycloneDX 格式的 SBOM"步骤 5:安全报告生成

最后,CodeGuardian 将所有发现汇总成一份评分报告,让利益相关者可以一目了然地进行评估。31/100 的得分反映了整个技术栈中一层层累积起来的风险。请注意,秘密管理得分最低,为 10/100,这是因为在代码库、Dockerfile、基础设施等五个不同的位置发现了秘密,使其成了一个系统性问题,而不是孤立的错误。这种跨层评分是任何一种传统工具都无法提供的。

提示:"@workspace 为这个项目生成完整的安全报告"

PhotoVault 安全得分:31/100

应用 CodeGuardian 修复后

应用所有 AI 生成的修复方案后,重新扫描的结果显示出了戏剧性的改进。下面的前后对比展示了 CodeGuardian 全面的修复方法所带来的复合效应:因为工具同时解决了代码、依赖项、容器和基础设施中的漏洞,总体得分提高了 61 分。秘密管理方面的提升幅度最大(+85),因为同一个修复策略将凭证外部化到环境变量和秘密管理器中,一次性解决了五个不同文件中的问题。

提示:"@workspace 为这个项目生成完整的安全报告"PhotoVault 安全得分:92/100

从第一次扫描到完全修复的总时间:使用 CodeGuardian 需要 15 分钟,而使用传统工具需要 2-3 天,包括手动研究和上下文切换。

结论

尽管开发团队在实验性评估和实际部署中取得了可量化的成果,但 CodeGuardian 确实存在一些局限性。其基于正则表达式的漏洞检测无法识别那些需要污点分析的复杂数据流问题。目前,该工具已针对 Java、JavaScript、Python 和 GoLang 进行了优化,但对 C/C++、Ruby 和 PHP 的支持还比较有限。此外,它还不能很好地处理超过一千个文件的大型单体库。

此外,关于大语言模型(LLM)和 MCP 工具的对话模式是否会限制分析的深度和复杂性,目前仍存在一些悬而未决的问题。尽管如此,我们认为,自然语言接口带来的便利性,以及大型语言模型自动生成修复方案的能力,可以减少开发人员的工作阻力,并有助于推动软件开发安全领域的工作“左移”。

原文链接: