亚马逊云科技近日在 Amazon Web Services 的 Amazon Lightsail(其简化版虚拟专用服务器服务)上推出了托管的 OpenClaw 部署方案,为这款走红的 AI Agent 提供一键式部署。目前 OpenClaw 在 GitHub 上已获得 25 万星标,但同时也正面临影响数万暴露实例的严重安全漏洞问题。

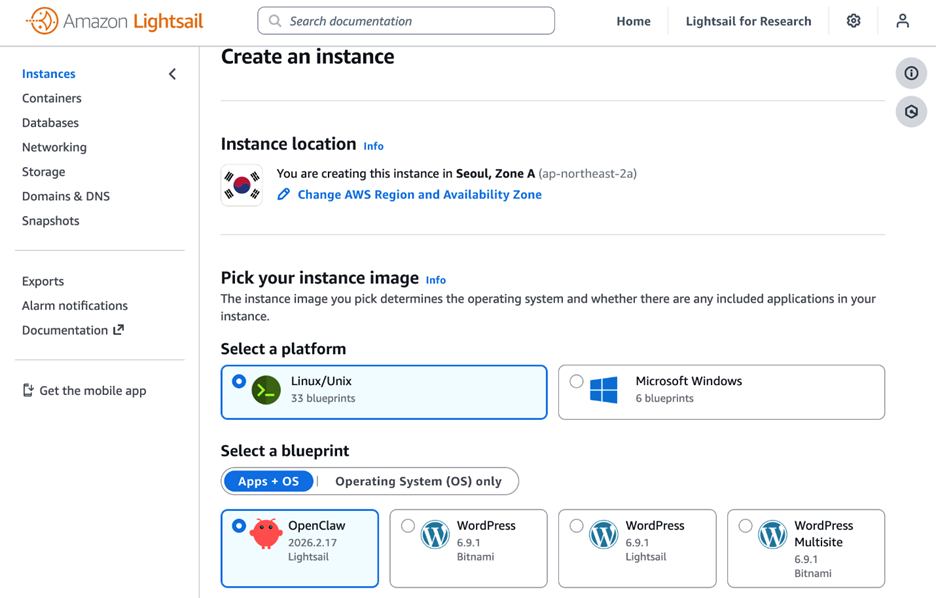

亚马逊云科技表示,这一集成是为了响应客户需求推出的。该托管服务旨在解决用户对复杂自托管部署方式以及安全配置难题的抱怨——这些问题使得非 DevOps 用户在 Amazon EC2 上手动部署 OpenClaw 变得十分困难。Lightsail 蓝图预先配置了 Amazon Bedrock(默认使用 Claude Sonnet 4.6),并通过 AWS CloudShell 脚本自动创建 IAM 角色。用户只需选择 OpenClaw 蓝图,通过 SSH 凭证将浏览器配对,随后即可通过 WhatsApp、Telegram、Slack、Discord 或 Web 聊天与助手交互。

OpenClaw 的增长十分迅猛。该项目在 2026 年初走红后的几周内就获得了 10 万星标,如今已成为 GitHub 上星标最多的非聚合类软件项目,超过了 Linux 和 React。Wikipedia 记录显示,该平台在一周内吸引了 200 万访问者。该项目最初由 Peter Steinberger 于 2025 年 11 月以 Clawdbot 之名创建,随后两次更名(Moltbot,之后是 OpenClaw),最终在 1 月底确定为现在的名称。

亚马逊云科技推出该服务的同时,OpenClaw 也暴露出严重的安全问题。2026 年 2 月 1 日披露的漏洞 CVE-2026-25253 影响所有 2026.1.29 之前的版本,并允许通过窃取 WebSocket Token 实现“一键式”远程代码执行。攻击者可以构造恶意 URL,当受害者点击后,其身份验证令牌会在没有任何提示的情况下自动发送到攻击者控制的服务器。

Hunt.io 的研究人员发现,有超过 17,500 个暴露在互联网中的实例容易受到该漏洞影响。一旦攻击者获取到令牌,就可以连接到受害者的 OpenClaw 网关,修改安全配置,并在主机系统上执行特权操作。

多家安全公司扫描互联网后发现了惊人的数量。Bitsight 在 1 月至 2 月期间识别出超过 30,000 个暴露实例。SecurityScorecard 的 STRIKE 团队报告称,在 82 个国家发现了 42,900 个公网可访问实例,其中 15,200 个被确认存在远程代码执行漏洞。其中绝大多数(98.6%)运行在云平台上,例如 DigitalOcean、Alibaba Cloud、Tencent Cloud 以及亚马逊云科技,而不是家庭网络,这表明企业和开发者群体中已经出现广泛采用。每个实例都会存储 Claude、OpenAI、Google AI 等服务的凭证,使其成为凭证窃取的高价值目标。

供应链同样遭到破坏。Bitdefender 发现,在 OpenClaw 的技能注册库 ClawHub 中大约有 900 个恶意软件包,占所有已发布技能的 20%。其中一些非常明显:伪装成工具的凭证窃取程序、提供持久访问的后门程序。另一些则更为复杂,通过混淆负载绕过代码审查。这种情况与 npm 和 PyPI 供应链攻击类似,但风险更高。OpenClaw 的技能以系统级权限运行,可以直接访问消息、API 密钥和文件。

这一安全局势已经引发政府层面的反应。中华人民共和国工业和信息化部 发布了相关警告。韩国多家科技公司已经在内部禁止使用 OpenClaw。Token Security 的一项研究发现,22% 的组织存在员工在未经 IT 批准的情况下运行 OpenClaw 的情况,从而形成绕过传统安全控制和企业治理框架的“影子 AI”部署。

亚马逊云科技文档也承认存在风险,并指出如果使用不当,运行 OpenClaw“可能带来安全威胁”。部署指南建议不要将网关公开暴露、频繁轮换令牌,并将凭证存储在环境文件而不是配置文件中。不过,该文档并未详细说明完整的安全影响范围。

Peter Steinberger 在 2 月中旬加入 OpenAI。此前,CEO Sam Altman 于 2 月 15 日宣布这一消息,并称 Steinberger 是一位“天才”,将推动“下一代个人 Agent”的发展。OpenClaw 随后转移到一个独立的开源基金会名下,OpenAI 将为该基金会提供贡献和资金支持。基金会结构提供了更可持续的治理模式,降低了单一维护者风险,并在不受企业控制的情况下获得企业支持。社区维护者继续在 MIT 许可证下推动开发。

Lightsail 蓝图提供了一些安全强化措施,包括沙箱执行、设备配对认证,以及无需手动配置 TLS 的 HTTPS 仪表板访问。但这些措施无法解决架构层面的问题。OpenClaw 仍然容易受到提示注入攻击(prompt injection),即恶意数据中的指令被模型当作合法命令执行。Giskard 的研究显示,通过精心设计的提示可以从正在运行的 Agent 中提取 API 密钥、环境变量以及其他敏感信息。

OpenClaw 的设计赋予 Agent 系统级权限,包括文件访问、脚本执行,以及通过 Playwright 控制浏览器。然而,安全研究人员,例如来自 Microsoft 的专家警告称,如果配置不当,这些广泛权限将带来巨大的攻击面。该平台还可以集成电子邮件、日历、消息系统等敏感服务,在实现强大自动化能力的同时,也引入了显著的隐私和安全风险。

亚马逊云科技的定价包括 Lightsail 实例费用(推荐使用 4GB 内存方案)、Bedrock 每条消息的 Token 费用,以及第三方模型可能产生的 Marketplace 费用。数据传输超额费用和快照存储也会产生额外成本。该服务目前已在所有支持 Lightsail 的亚马逊云科技商业区域提供。

原文链接:

https://www.infoq.com/news/2026/03/aws-lightsail-openclaw-security/